Pada bagian dari Bab 6 ini, praktikan akan mempraktekan cara mensniffing protokol telnet, SSH, HTTP dan HTTPS Ubuntu Server menggunakan aplikasi Wireshark. Agar praktikum berjalan sesuai prosedur maka Asisten Mengajar Shift atau Praktikan dapat membaca tujuan dan persyaratan praktikum bab ini sebelum memulai ke bab teori dan bab praktek.

Pada seluruh bab 6 ini kita akan menguji hasil semua website dengan HTTPS, koneksi hotspot RADIUS Mikrotik, pemblokiran website dengan domain utama atau kata kunci yang akan dialihkan ke halaman error, penerusan website pada proxy reverse dan domain acsl-2024.com adalah alamat website Wordpress sedangkan mail.acsl-2024.com adalah alamat website Roundcube dan menguji mail server yang kita telah buat pada bab ini berhasil mengirimkan pesan dari akun yang bernama admin kepada akun user.

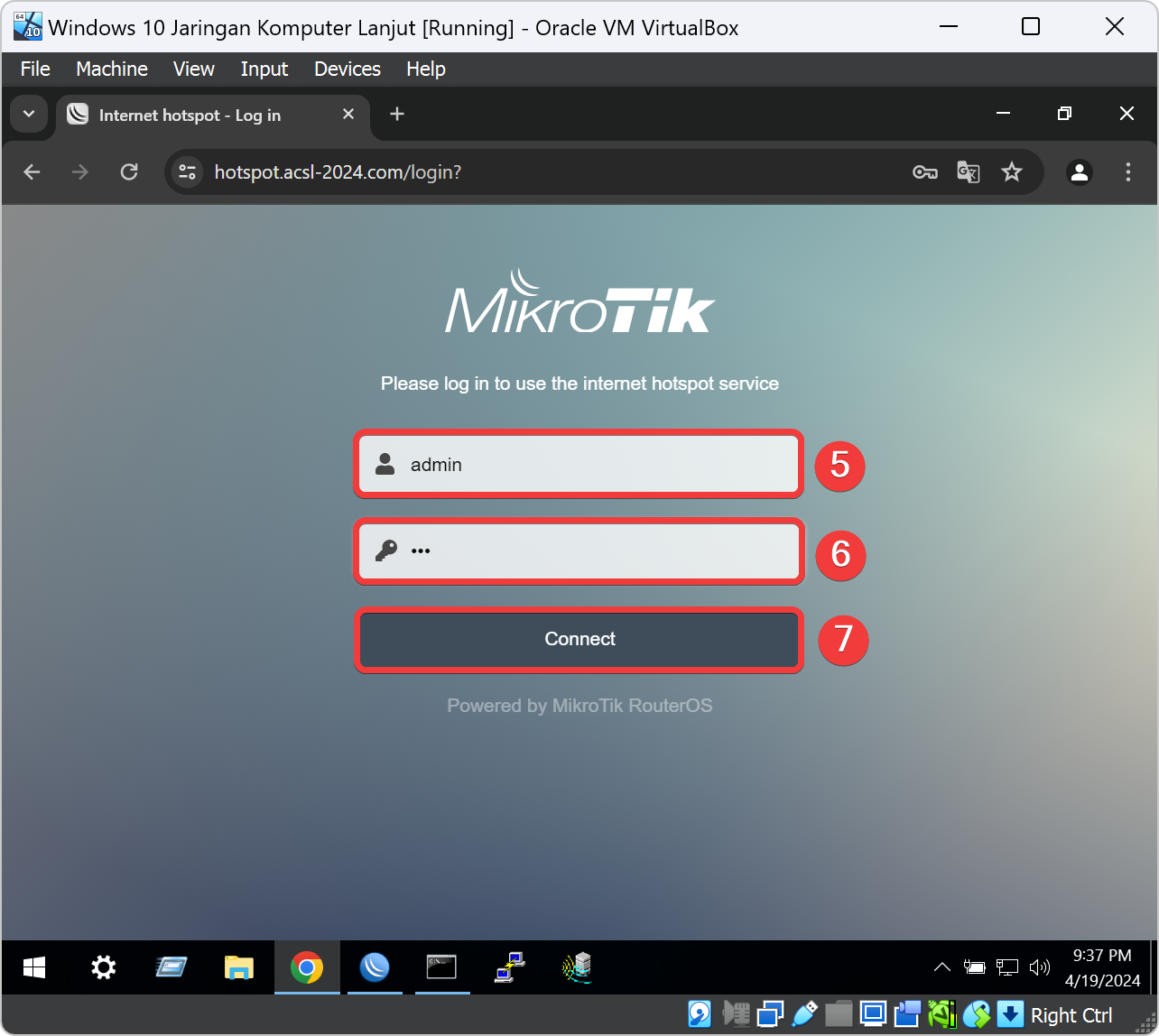

Setelah semua langkah-langkah diatas sudah kita lakukan, maka kita akan mencoba untuk menggunakan service HTTPS hotspot tersebut dengan username dan password yang terdapat pada database dari FreeRadius. Kita akan menggunakan salah satu akun yang telah kita buat sebelumnya, misal kita memakai username admin dan password 123.

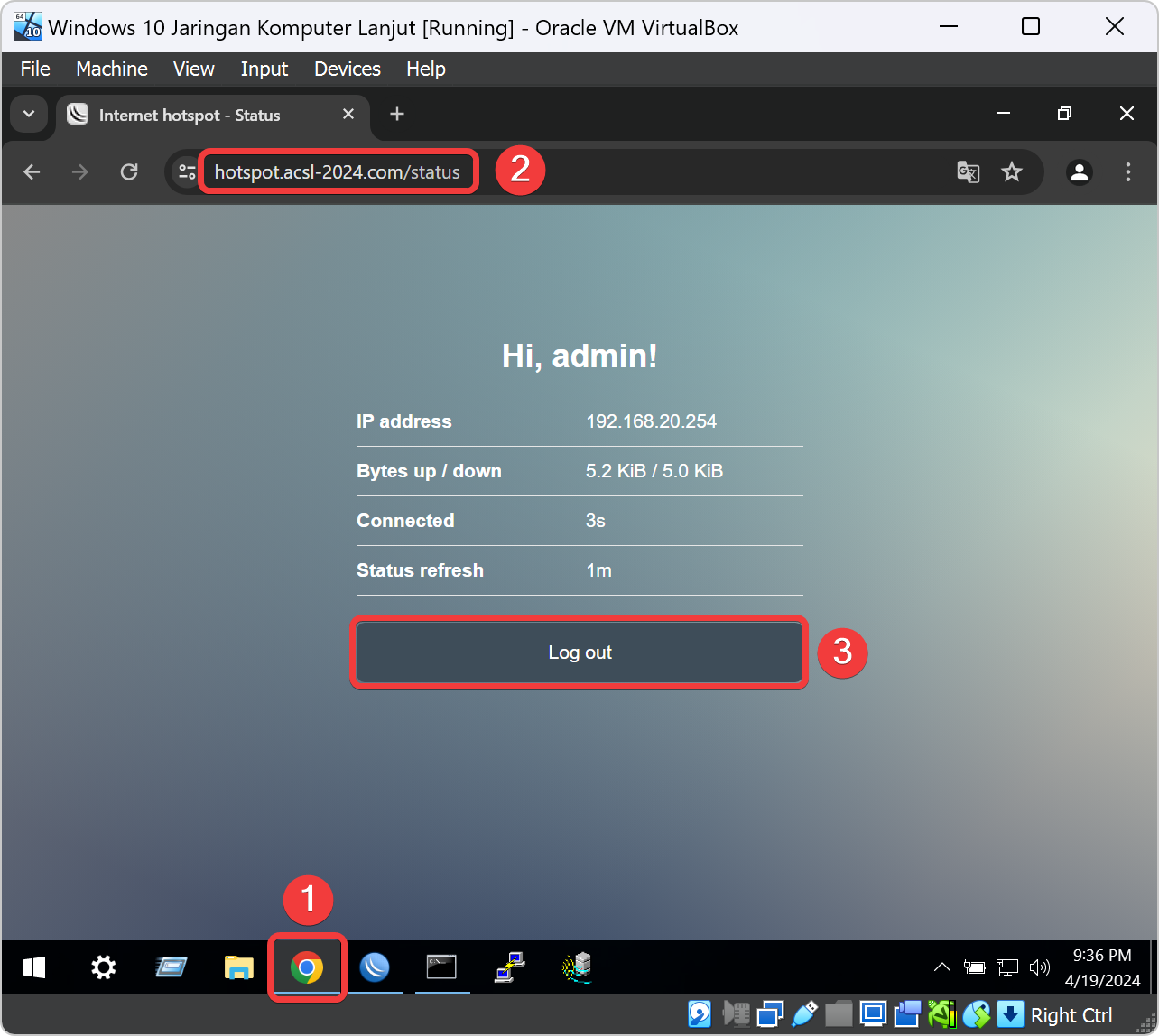

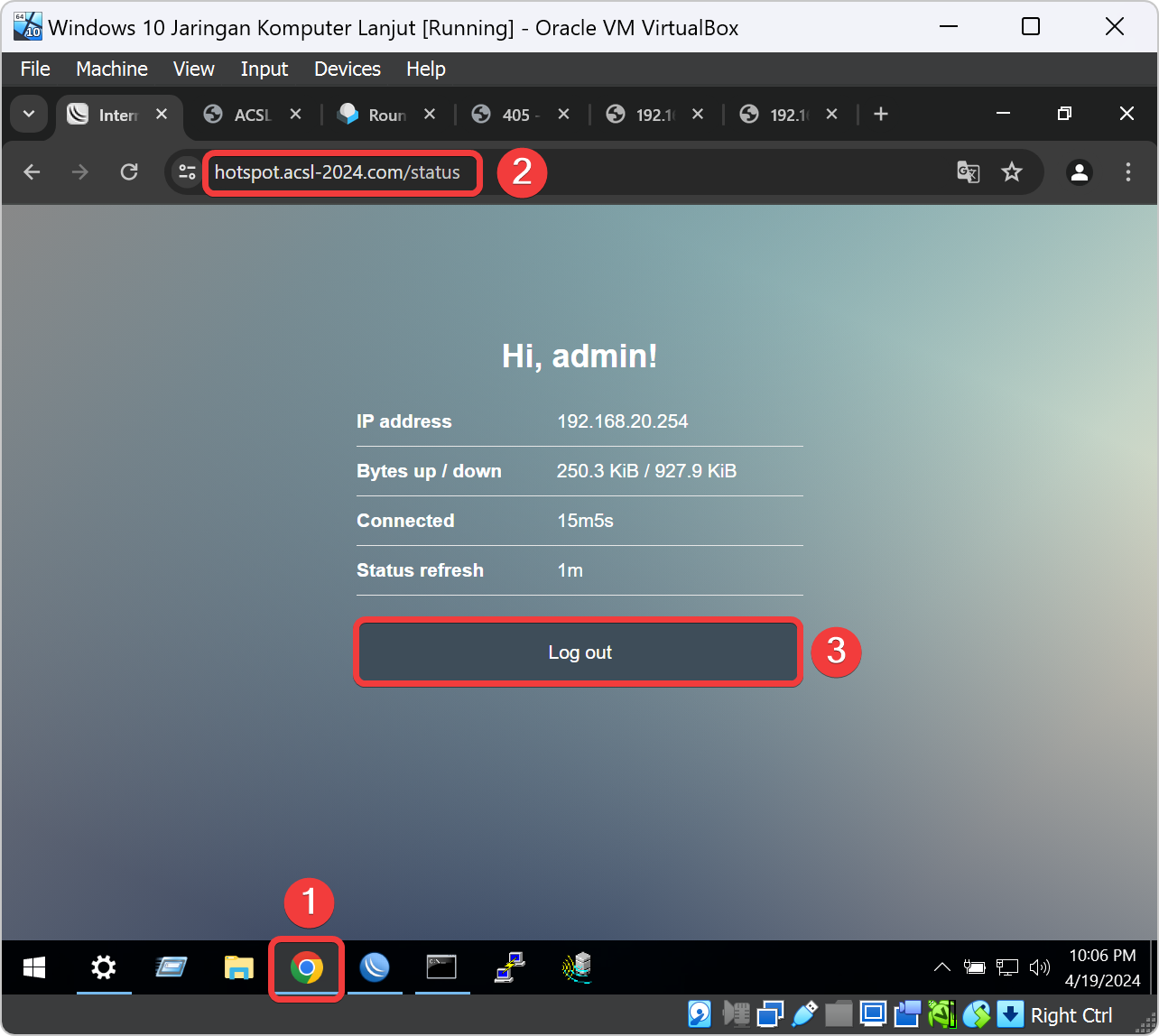

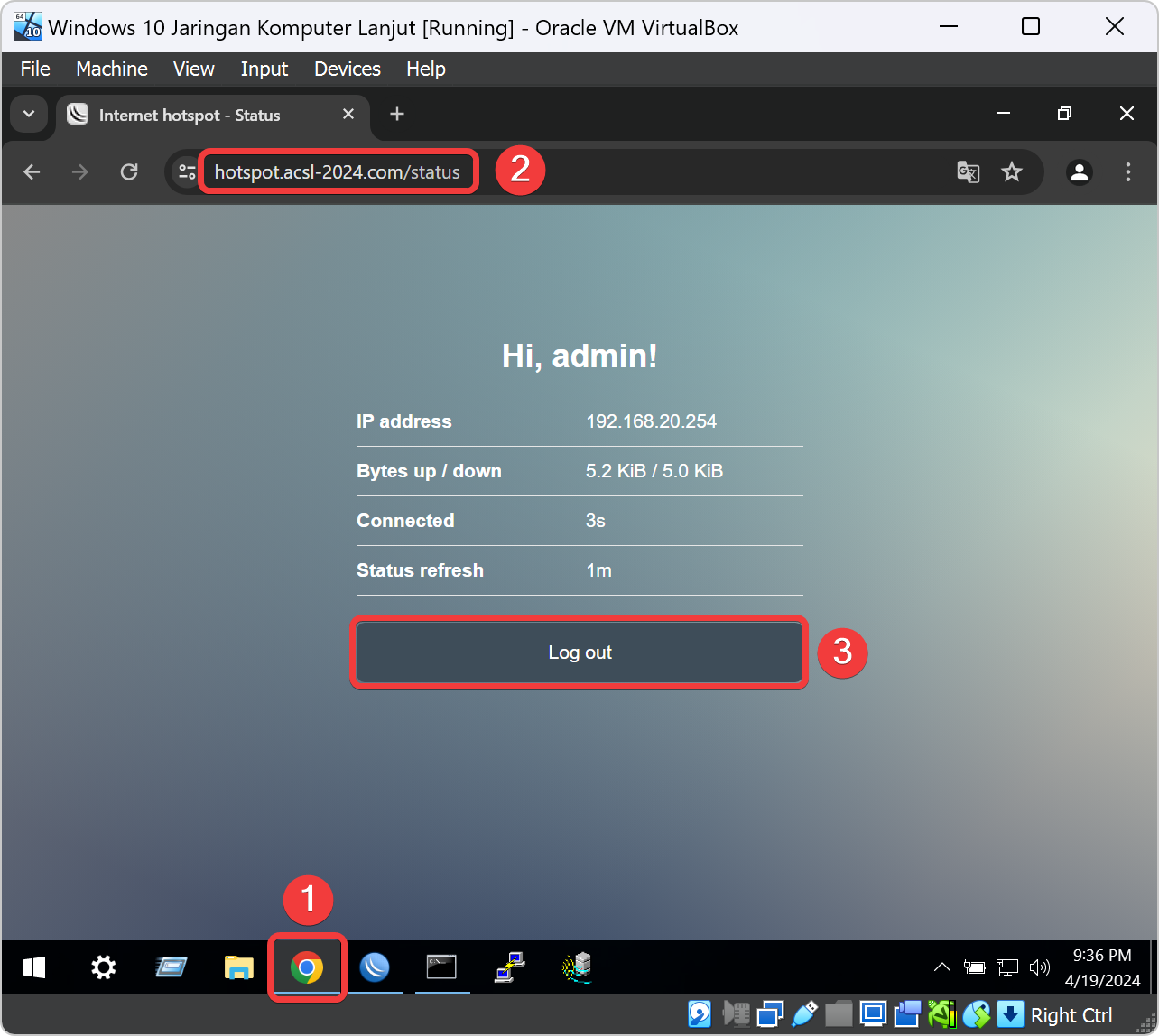

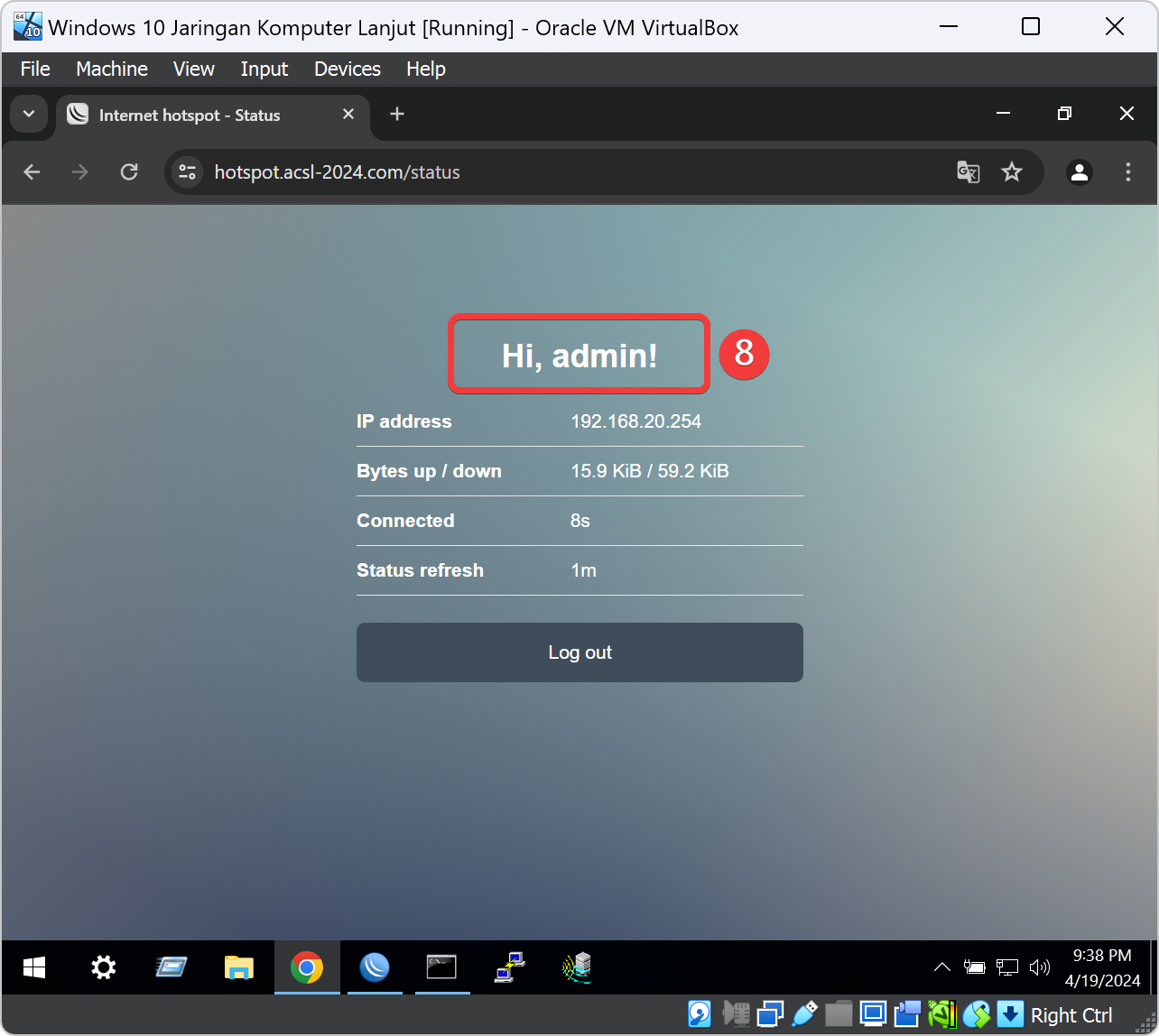

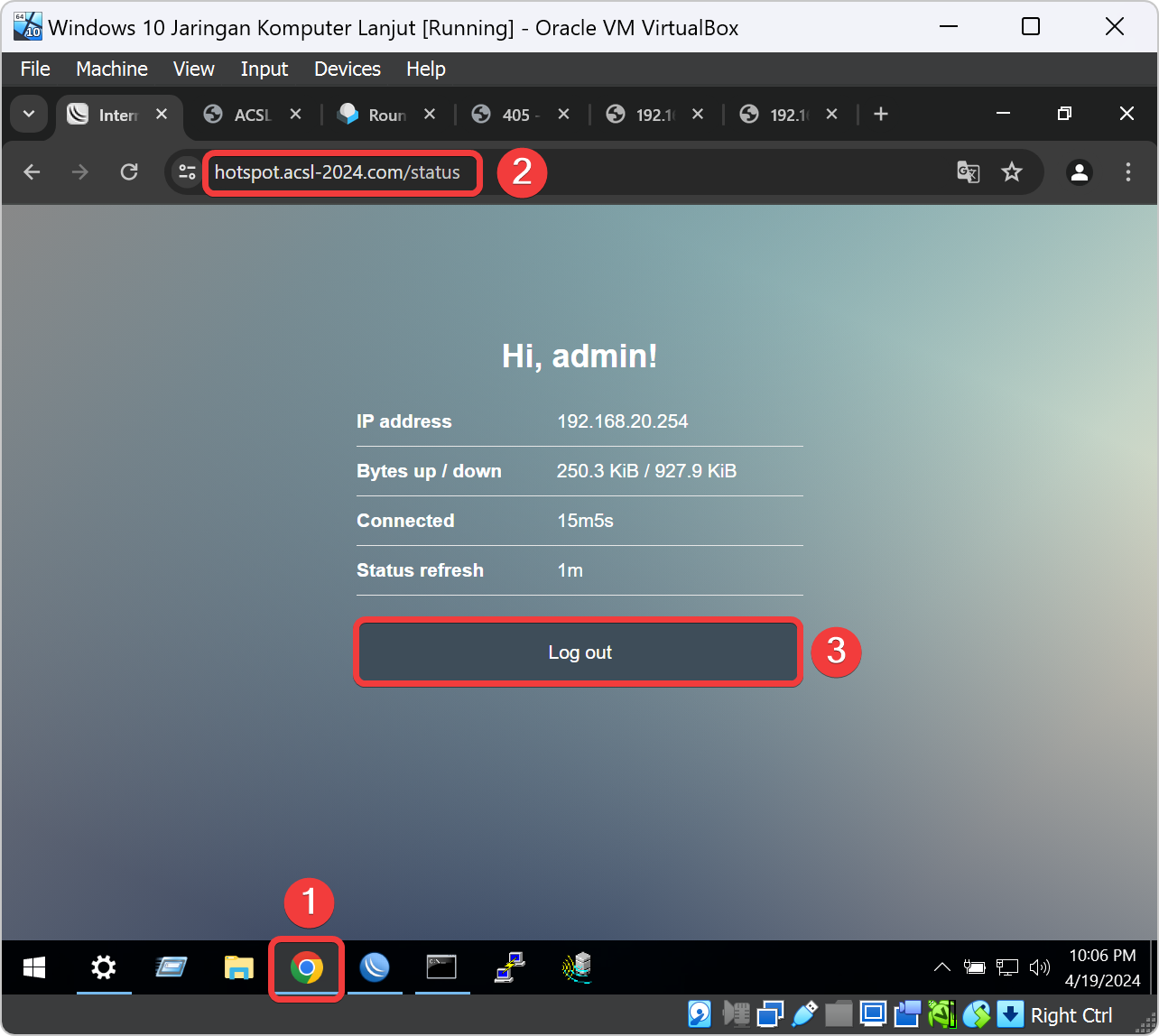

Ketik alamat domain https://hotspot.acsl-2024.com pada alamat url web browser Chrome VM Windows 10 lalu tekan ENTER. Kalau sudah login maka halaman Hotspot akan redirect ke halaman status user admin. Dan kita bisa melihatnya pada halaman tersebut terdapat status IP Address, Byte Up/Down, Connected, Status Refresh. Klik tombol Log out untuk keluar dari sistem hotspot Mikrotik.

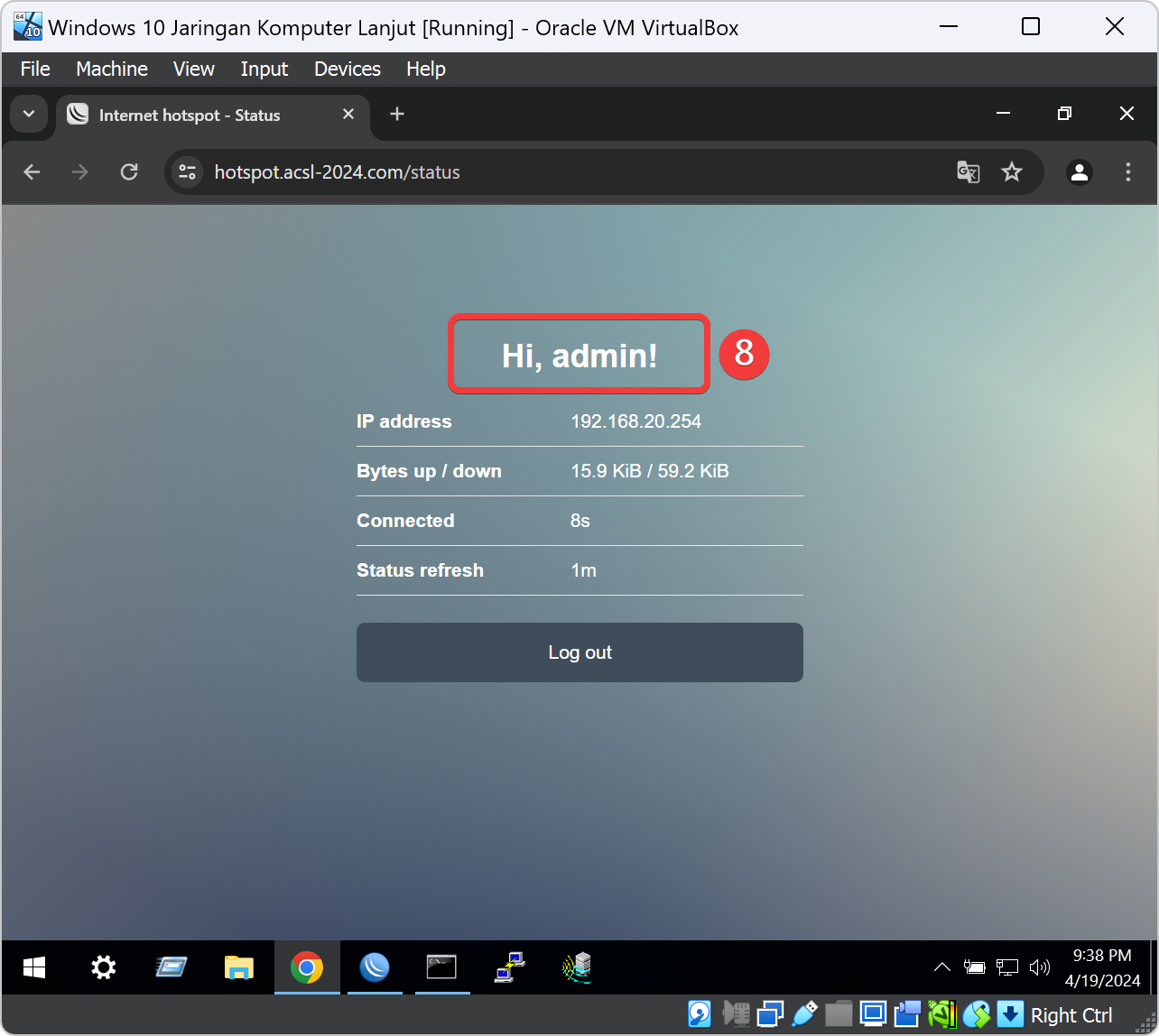

Kalau sudah login di halaman Hotspot maka akan redirect ke halaman status user admin. Dan kita bisa melihatnya pada halaman tersebut terdapat status IP Address, Byte Up/Down, Connected, Status Refresh. Lalu kita login lagi ke halaman Hotspot. Klik tombol Log in untuk masuk ke halaman sistem hotspot Mikrotik.

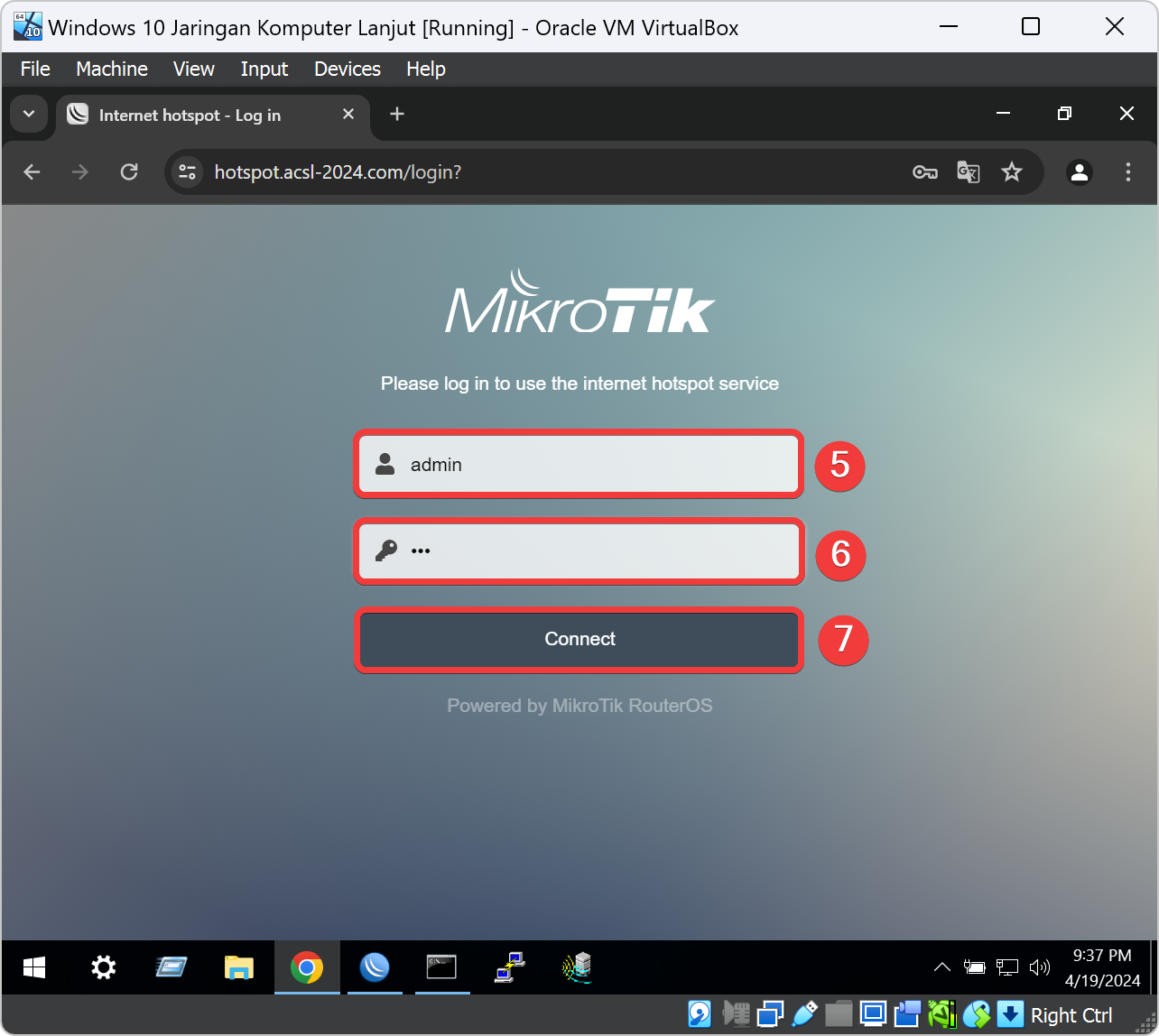

Setelah muncul halaman login Hotspot Mikrotik dengan protokol HTTPS. Maka masukan username admin dan password 123 pada kolom masing-masing setelah itu klik tombol Connect.

Kalau sudah login maka halaman Hotspot akan redirect ke halaman status user admin. Dan kita bisa melihatnya pada halaman tersebut terdapat status IP Address, Byte Up/Down, Connected, Status Refresh.

check_circle

Apabila bisa login ke hotspot Mikrotik menggunakan protokol HTTPS dengan Address domain url https://hotpspot.acsl-2024.com maka konfigurasi sudah berhasil.

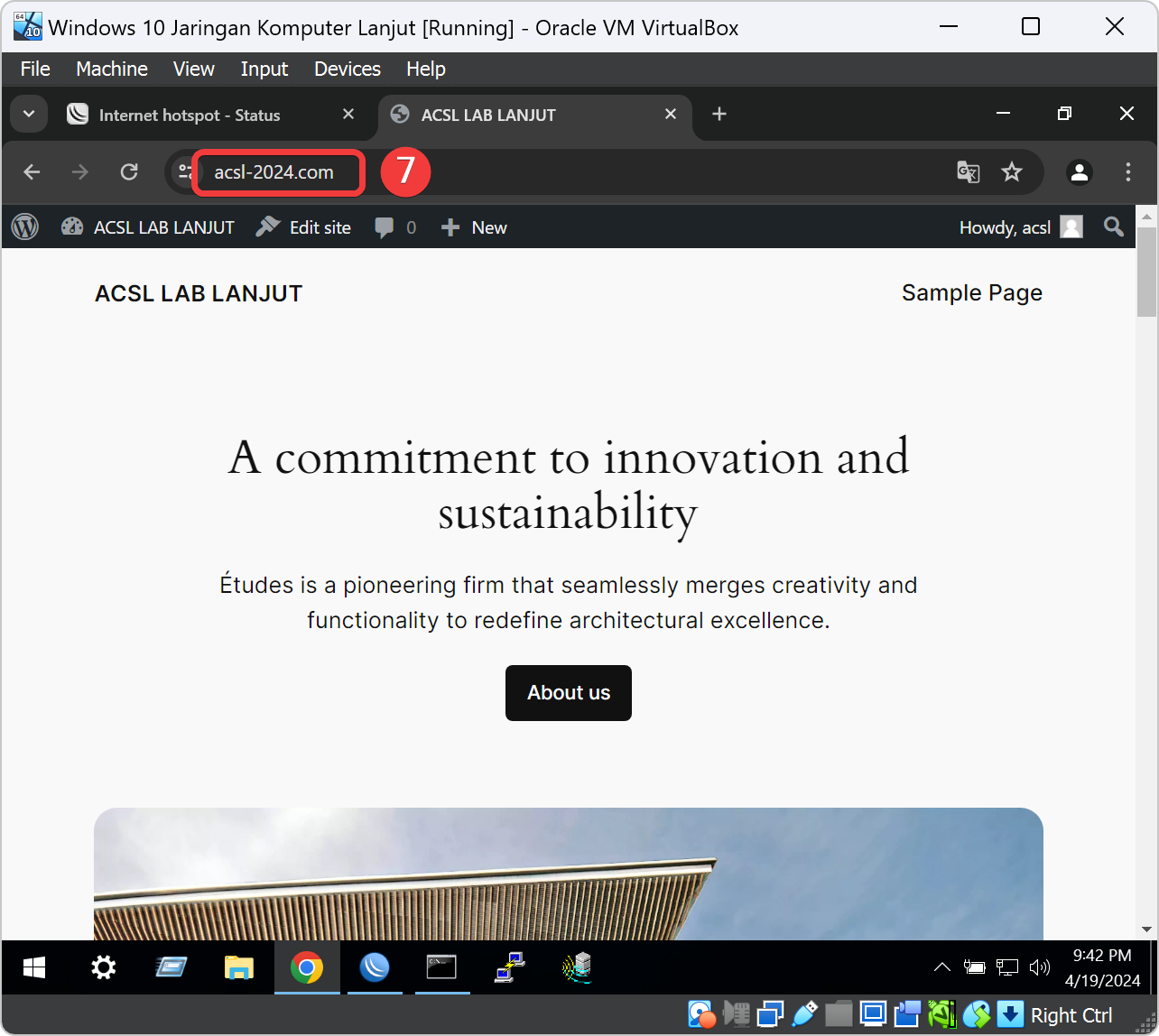

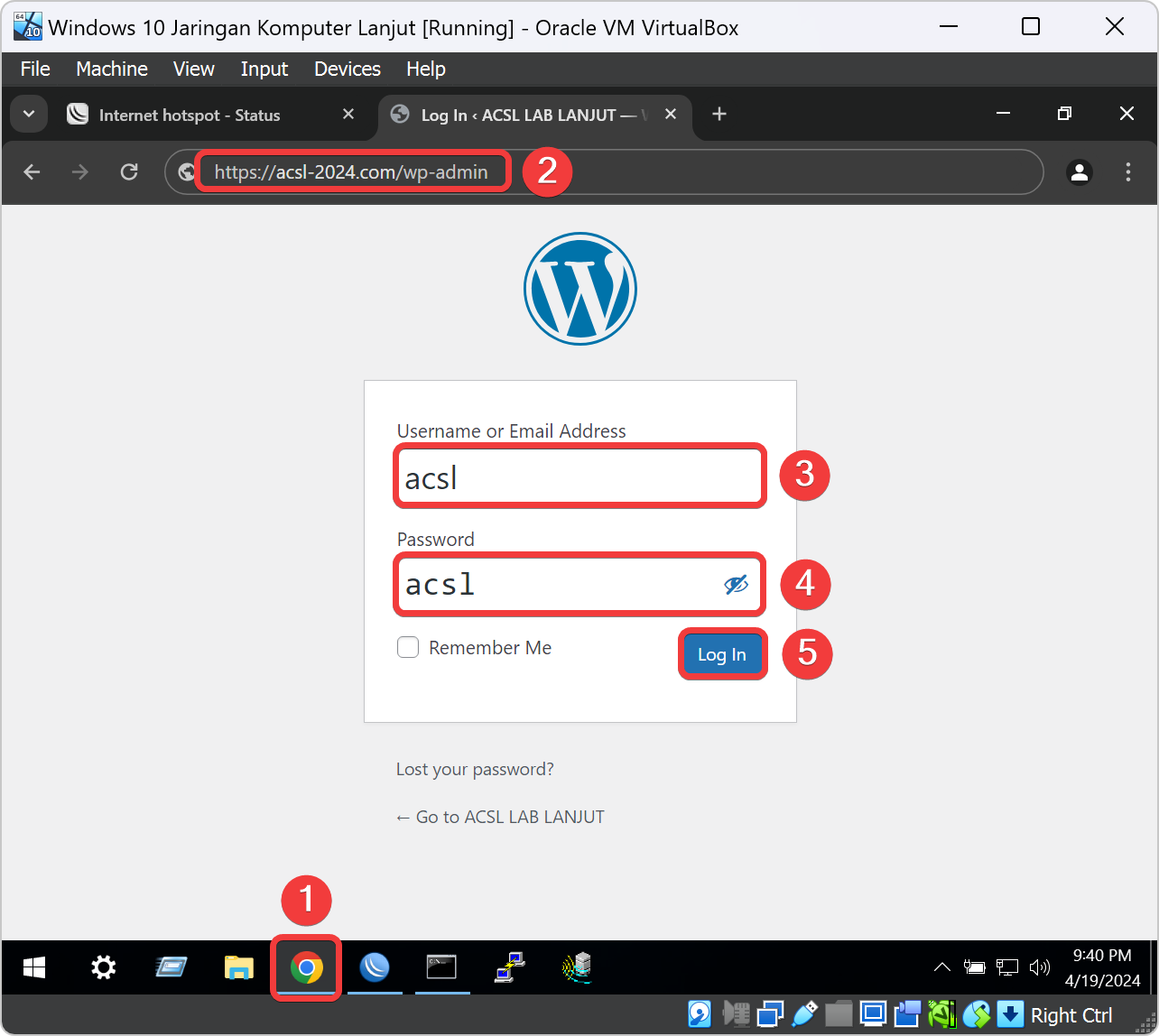

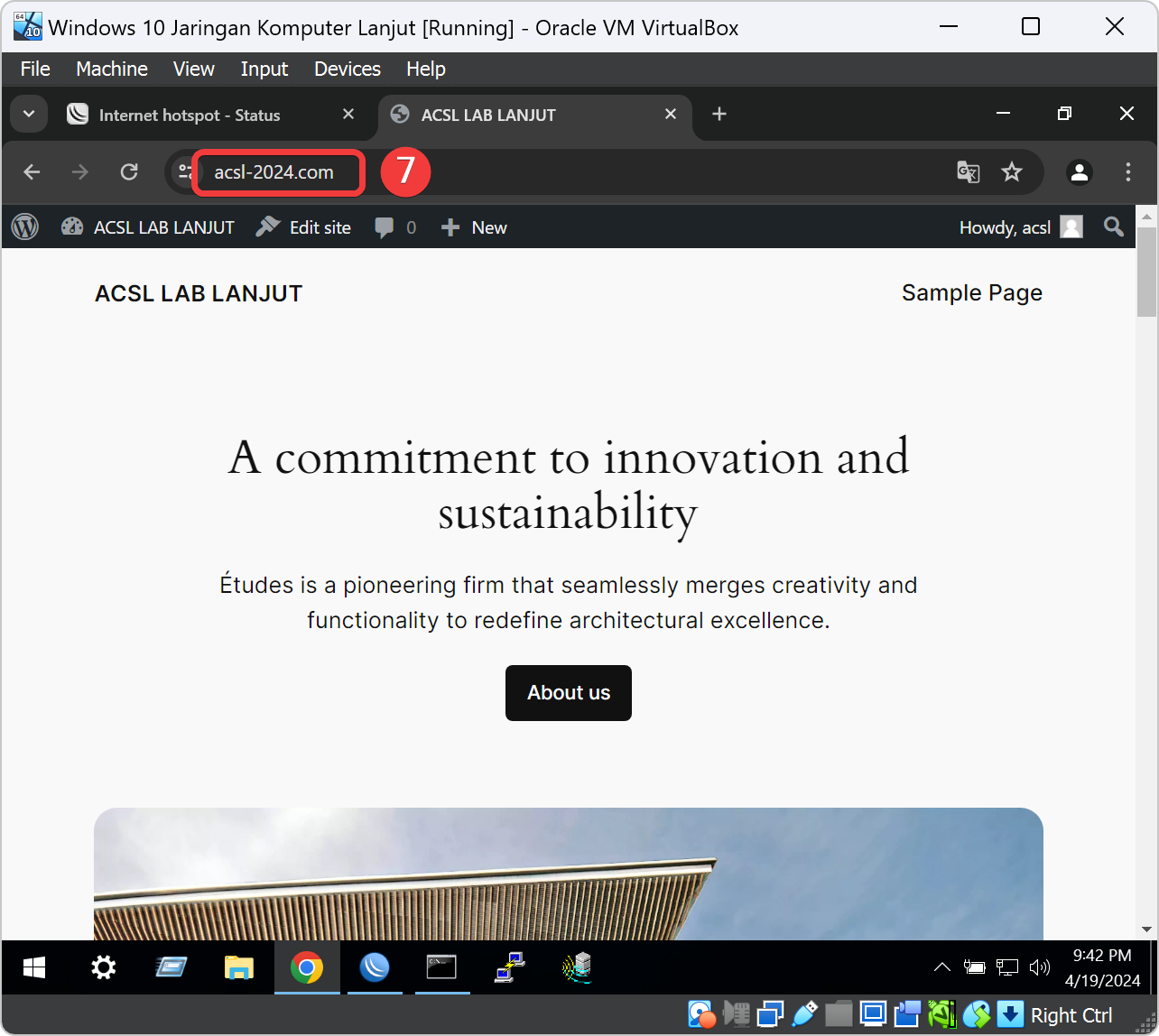

Saat kita mencoba login ke halaman dashboard Wordpress maka kita akan tetap mengakses menggunakan service HTTP dan domain url menggunakan IP Address. maka kita harus mengubahnya menggunakan domain yang kita telah konfigurasi pada Ubuntu DNS dan Web yaitu acsl-2024.com.

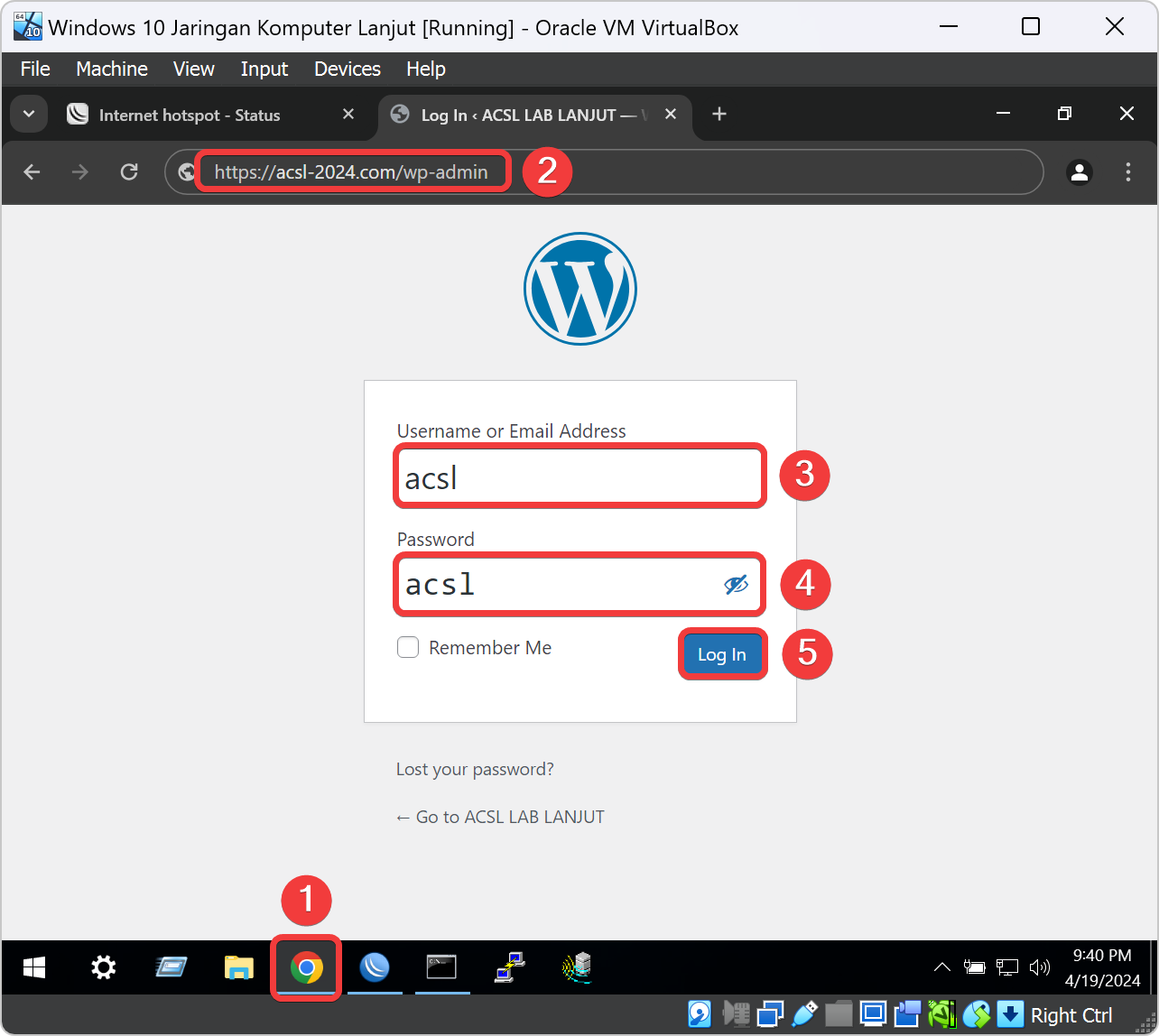

Untuk mengubahnya masuk ke halaman login wordpress dengan cara kita buka browser di VM Windows 10 kita. Lalu kita ketik url domain menggunakan IP Address Wordpress. Pada tutorial ini menggunakan IP Address 192.168.10.123. Tambahkan url depan IP Address yaitu wp-admin untuk masuk ke halaman login dashboard Wordpress. Login menggunakan akun dengan username dan password acsl dan klik tombol untuk masuk ke halaman dashboard Wordpress.

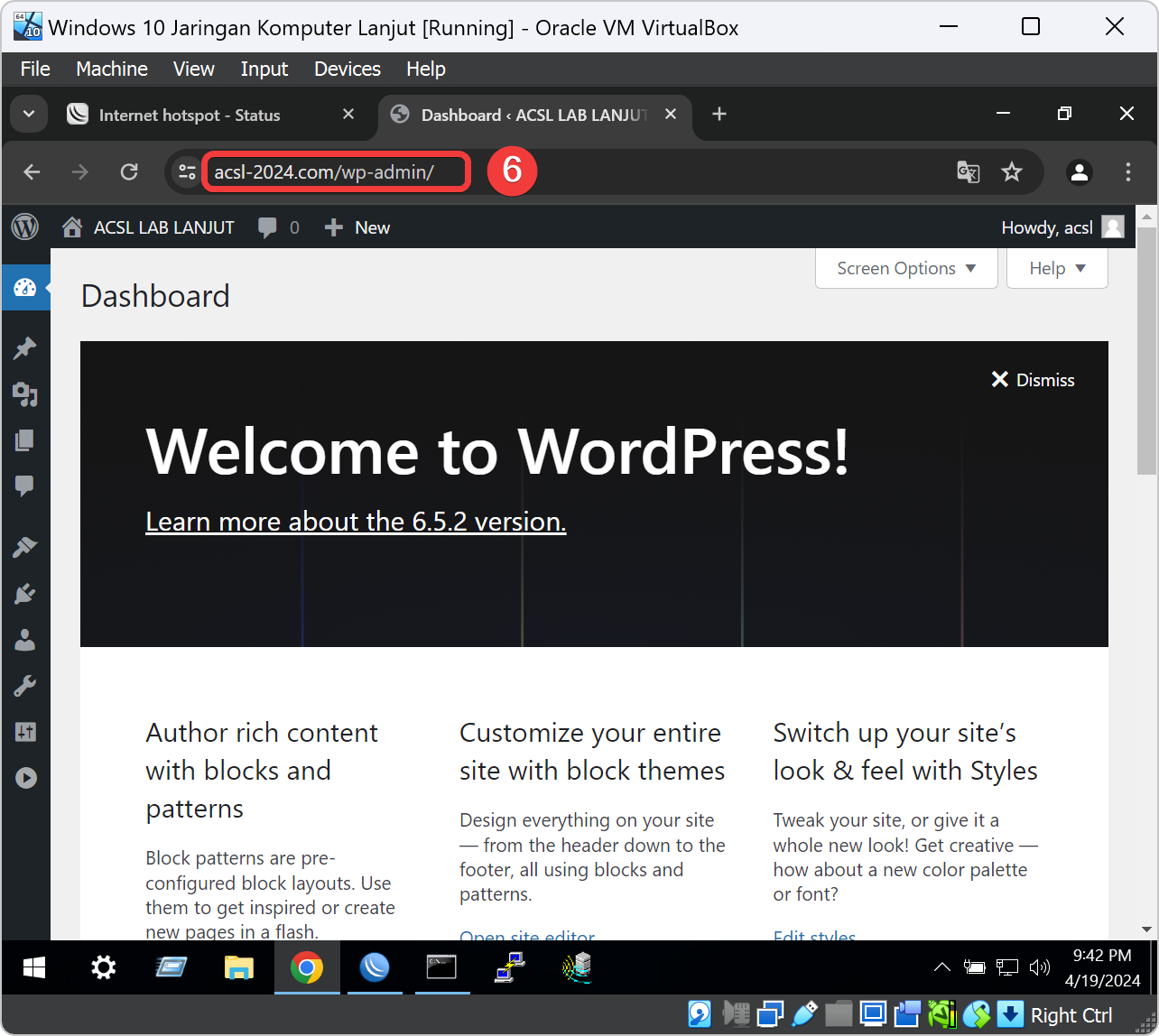

Setelah kita mengecheck web login Wordpress telah aman, maka kita akan mencoba login menggunakan service HTTPS. Klik pada url bar lagi dan ketik https://acsl-2024.com dan tambahkan url depan domain Wordpress yaitu wp-admin. Masukanlah username admin dan password acsl pada kolom masing-masing halaman login Wordpress setelah itu klik tombol Login.

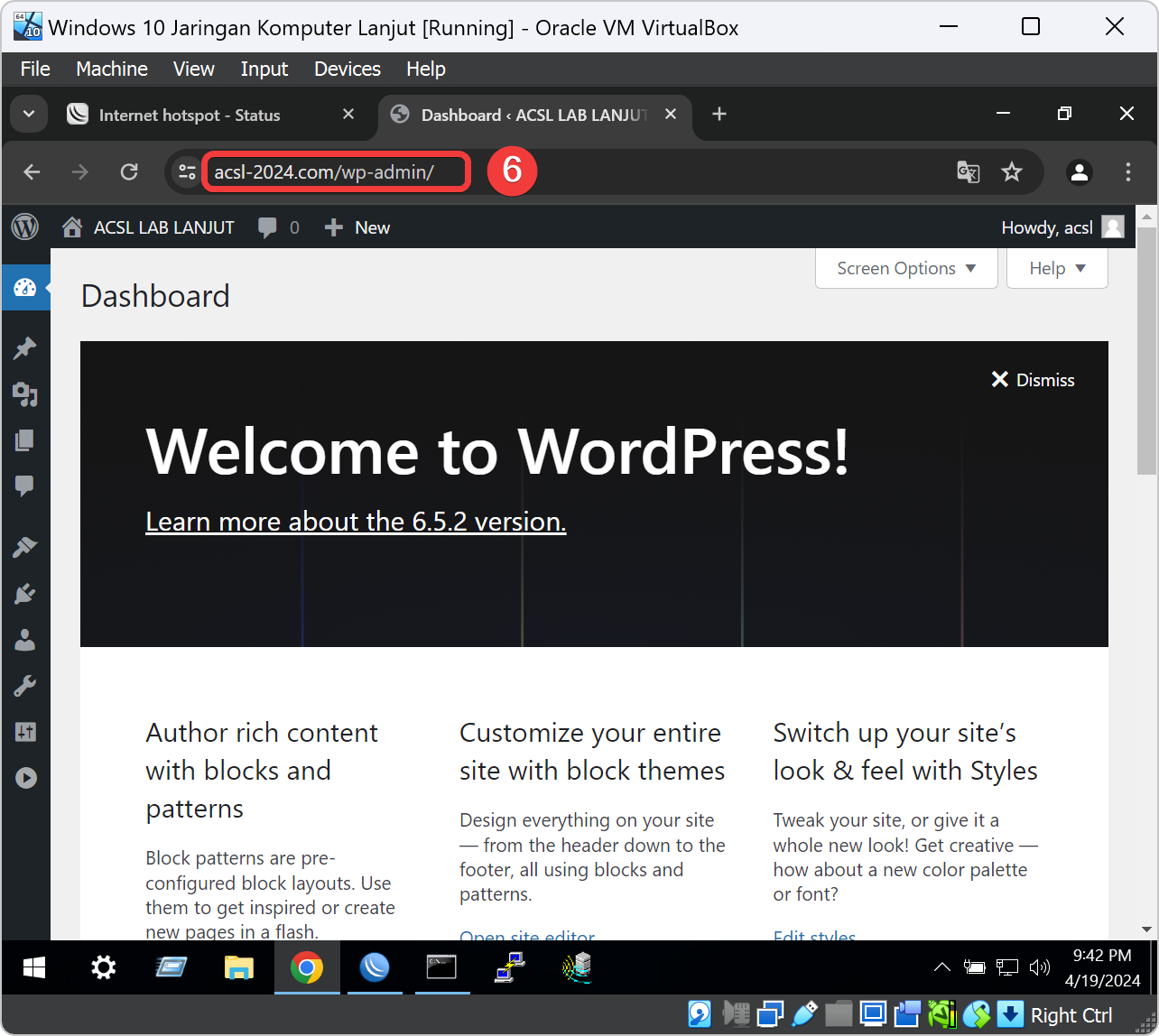

Kalau sudah berhasil masuk ke dashboard Wordpress dengan fitur “Koneksi Aman” diaktifkan, maka semua data yang ditransmisikan antara perangkat pengguna dan web reverse proxy Wordpress akan dienkripsi menggunakan protokol SSL/TLS. Hal ini menyediakan lapisan keamanan tambahan yang mencegah pihak yang tidak sah seperti sniffing atau pencurian data.

check_circle

Apabila bisa login ke website Wordpress menggunakan protokol HTTPS dengan Address domain url https://acsl-2024.com atau https://www.acsl-2024.com maka konfigurasi sudah berhasil.

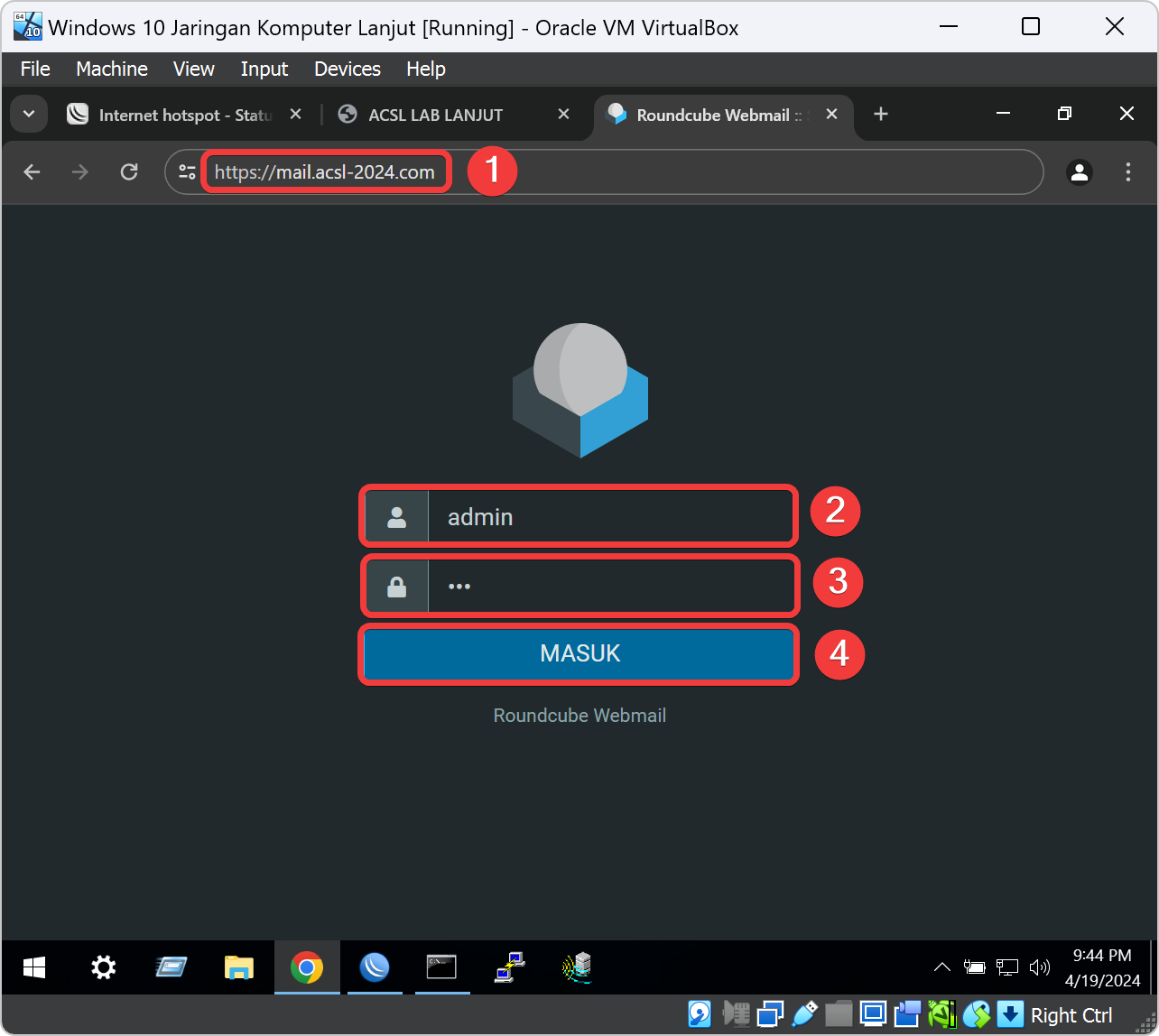

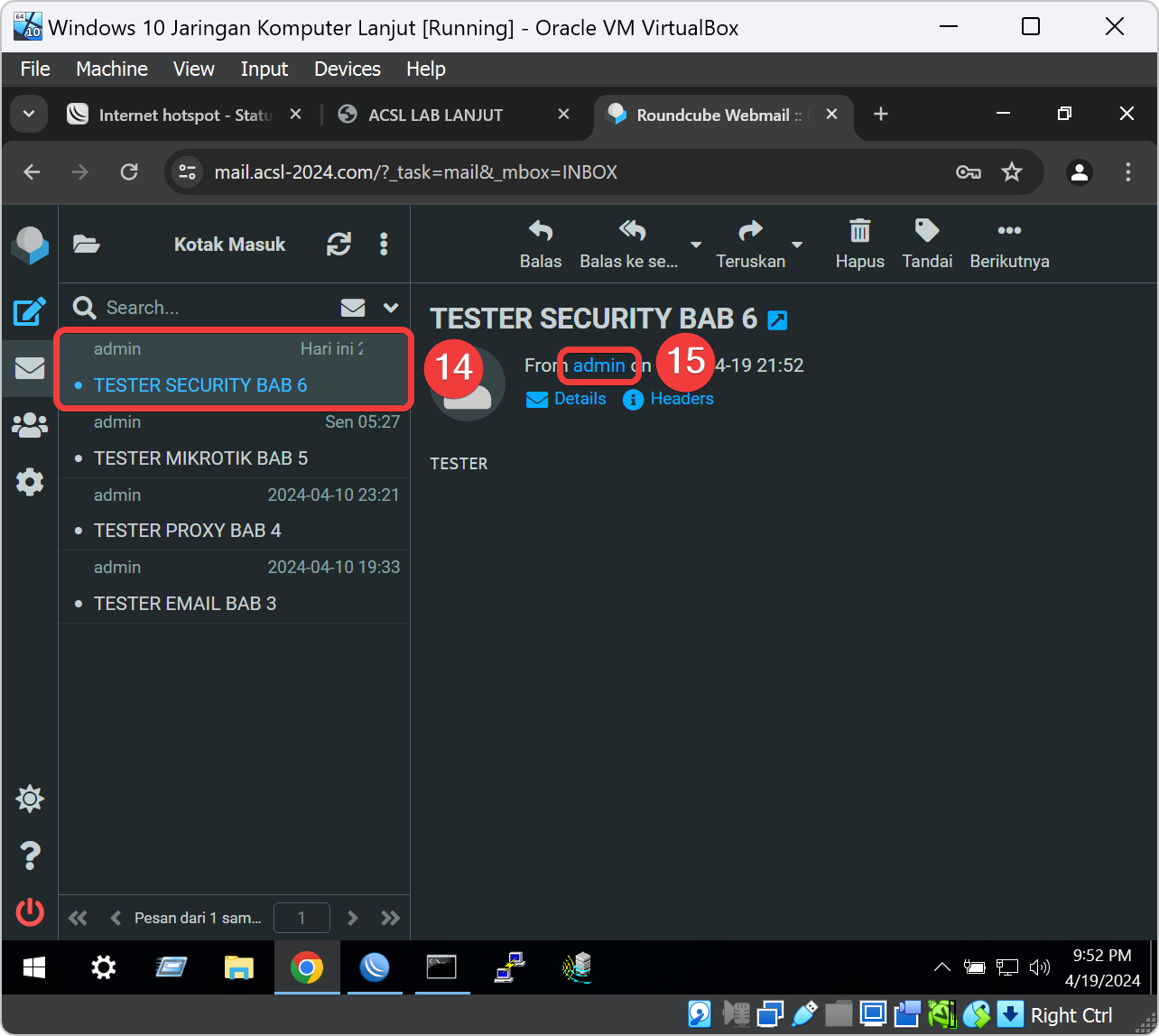

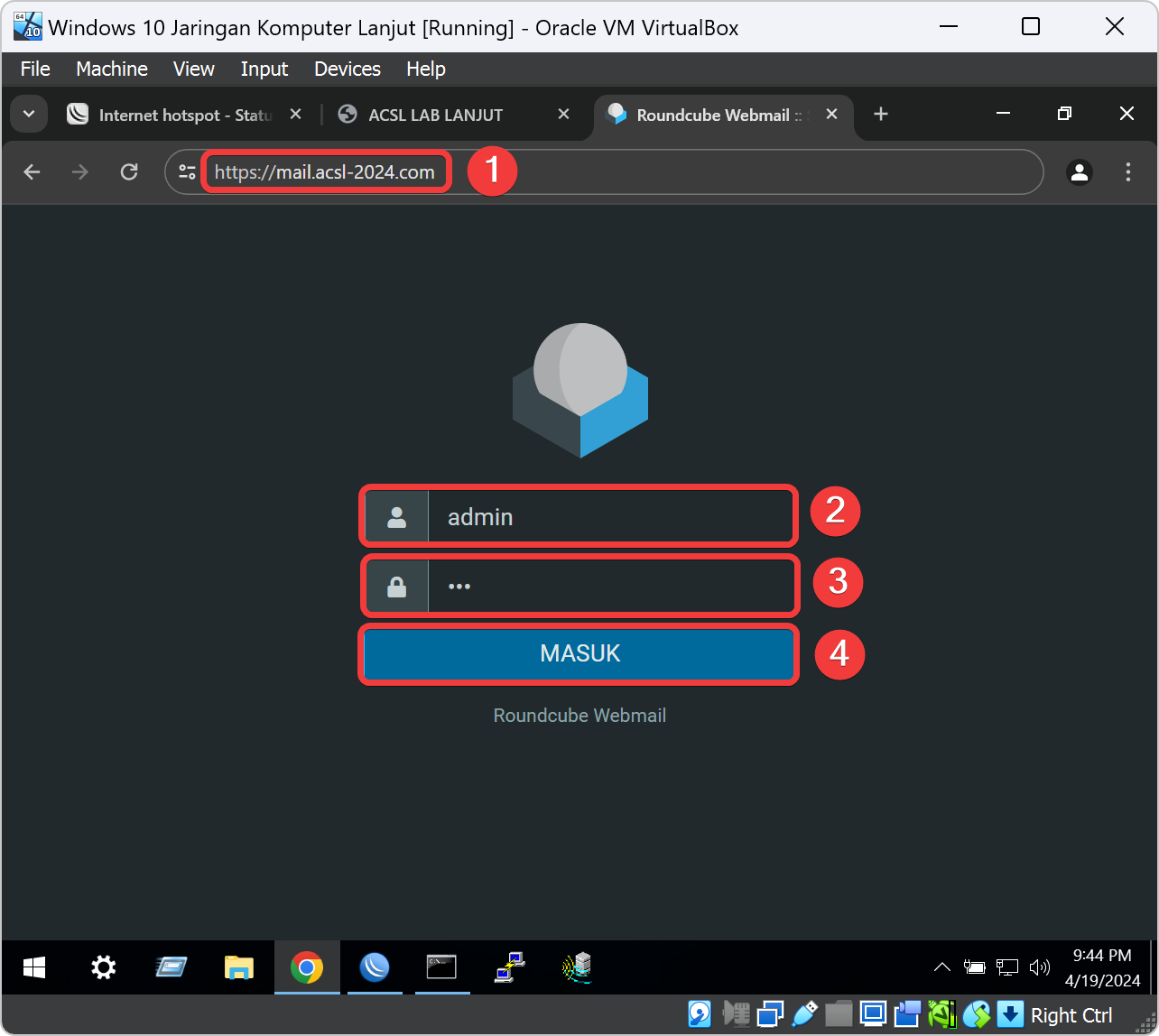

Uji apakah request domain mail.acsl-2024.com dari DNS client Host dapat dijawab oleh DNS Server Bind9 yang kita telah buat pada subab diatas sebagai alamat website proxy Roundcube dan apakah proxy akan meneruskan permintaan client dari website Roudcube. Maka dengan itu ketik alamat domain https://mail.acsl-2024.com pada alamat url web browser Host lalu tekan ENTER. Kita login ke Roundcube dengan mengetik kolom username admin dan kolom password 123 lalu klik tombol Masuk.

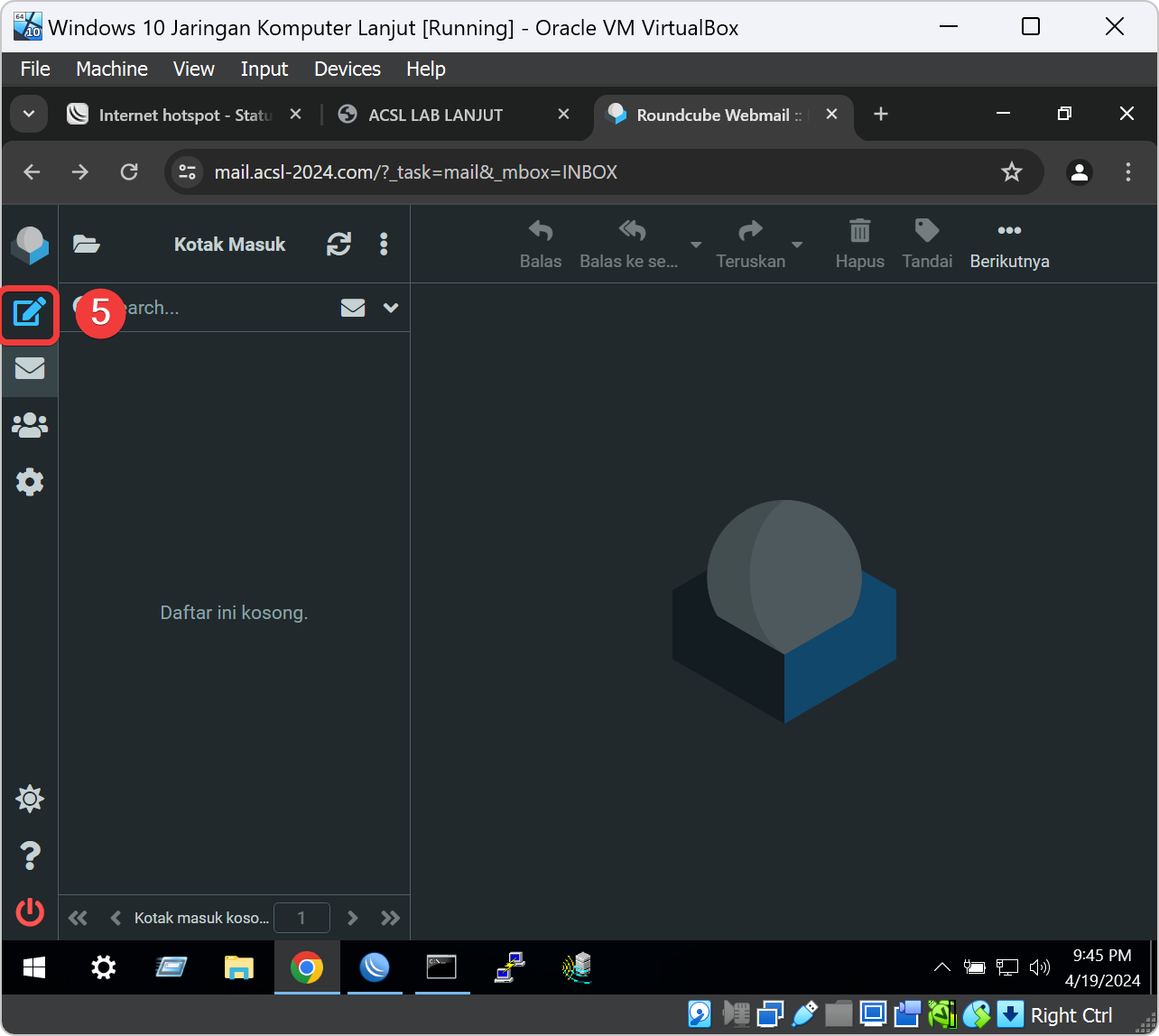

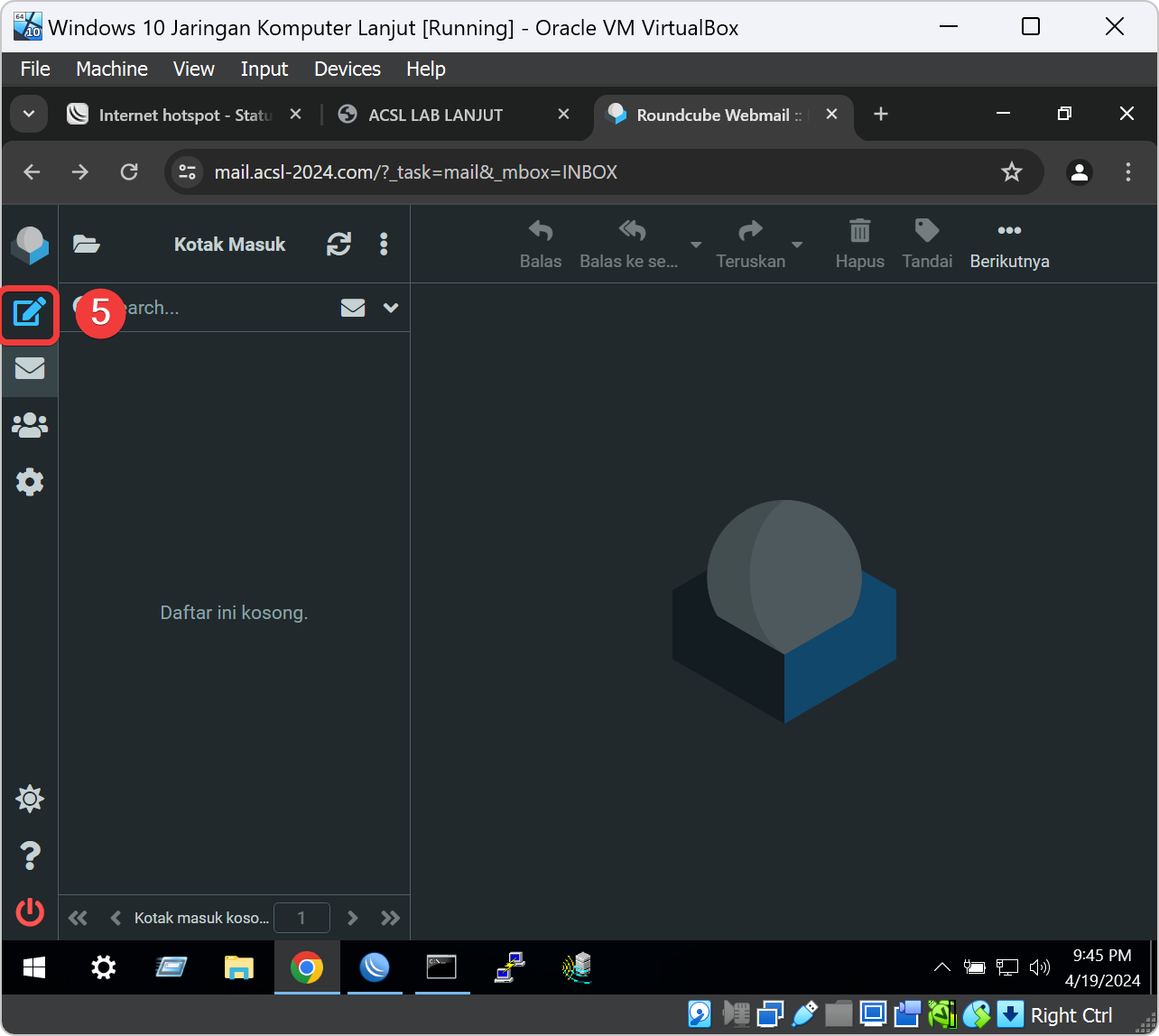

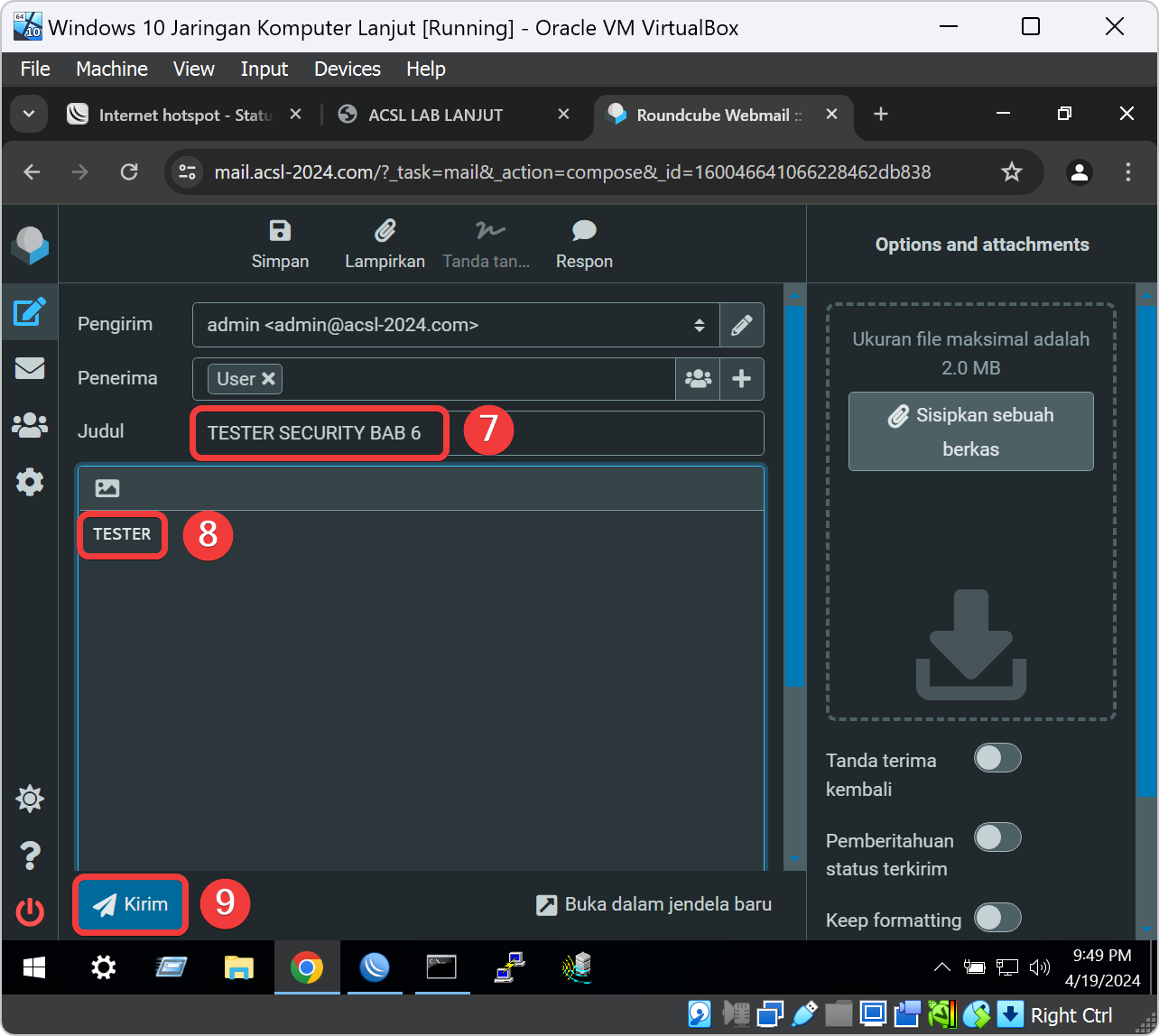

Setelah berhasil login pada website Roundcube, kita klik icon compose mail yang berada ujung kiri atas pada halaman utama Roundcube untuk membuat pesan baru.

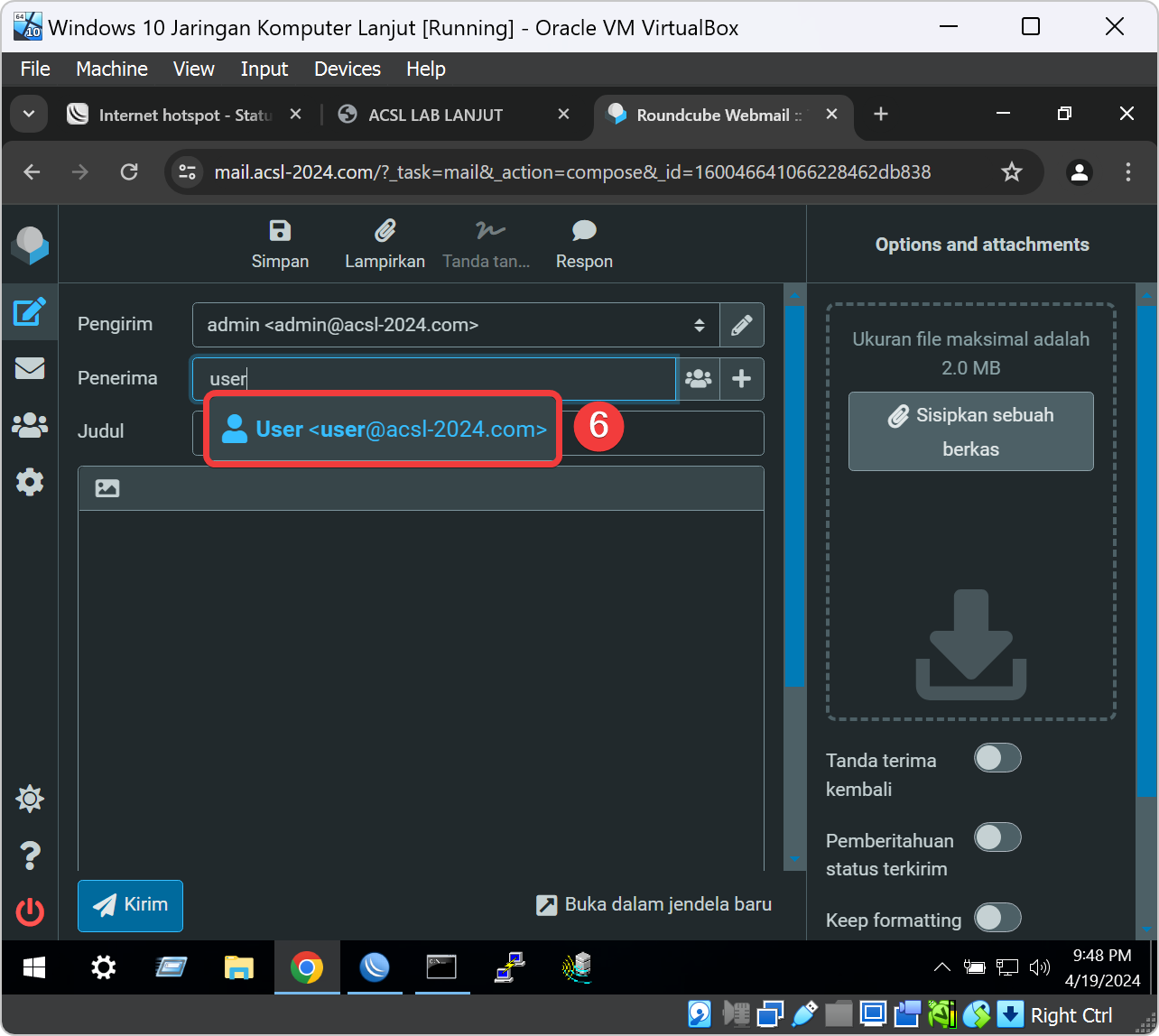

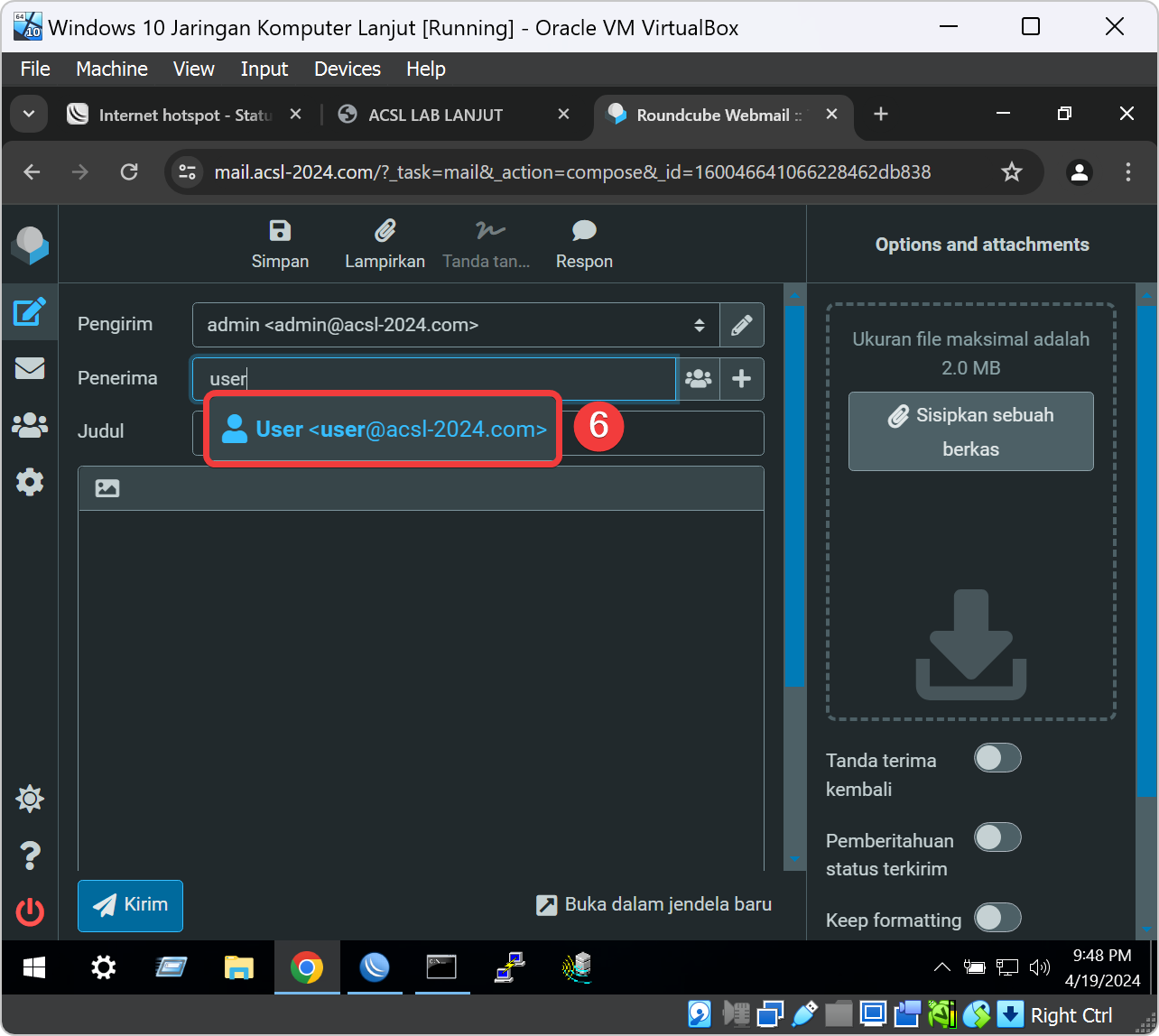

Saat halaman compose mail telah terbuka maka kita ketik kolom penerima mail yaitu alamat akun yang bernama [email protected] lalu tekan ENTER.

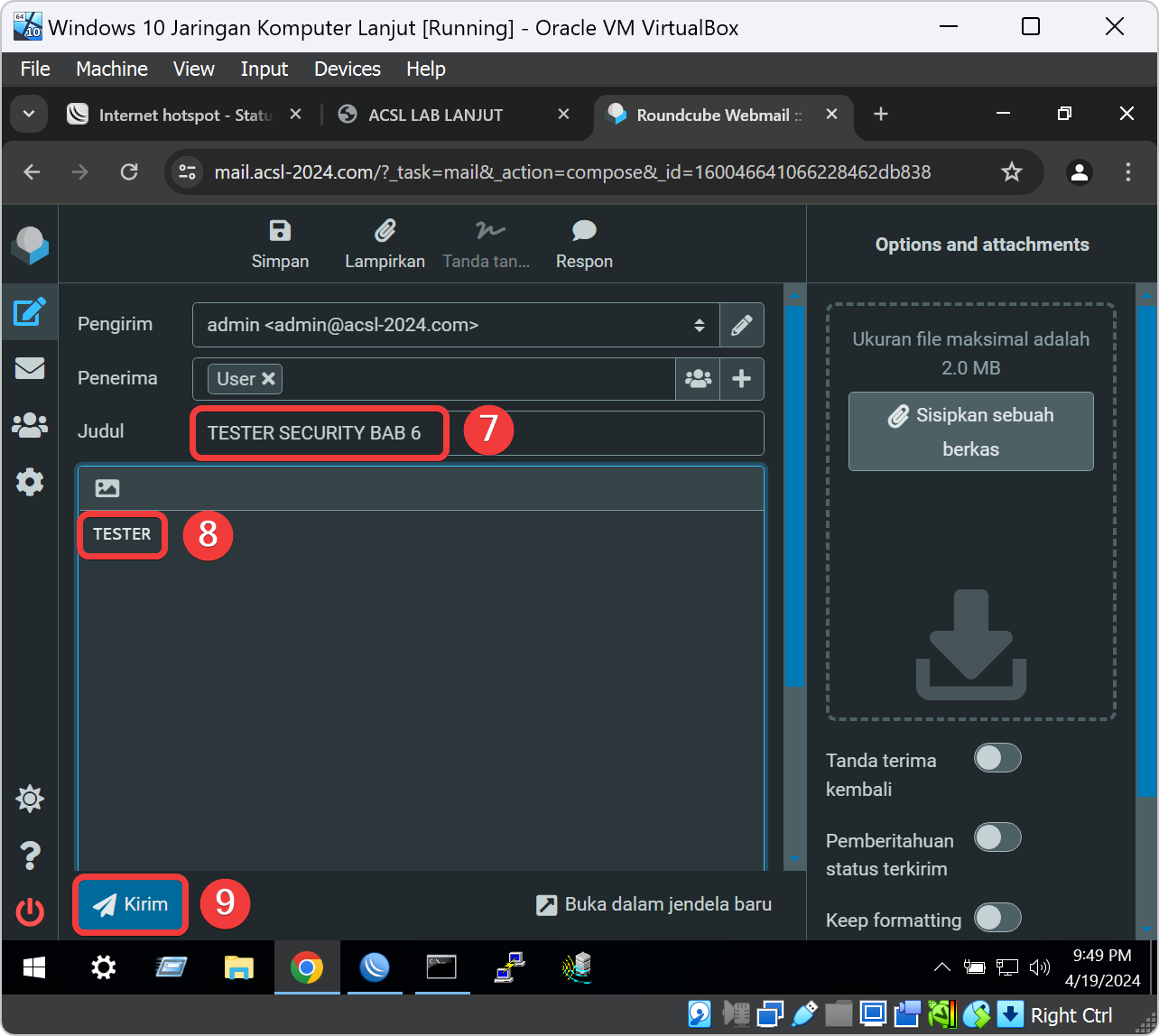

Buat judul compose mail dengan TESTER SECURITY BAB 6 dan isi text mail yaitu TESTER. Kalau sudah terisi pada kolom penerima, judul, dan isi mail maka klik tombol kirim untuk melanjutkan test uji bab 4 ini.

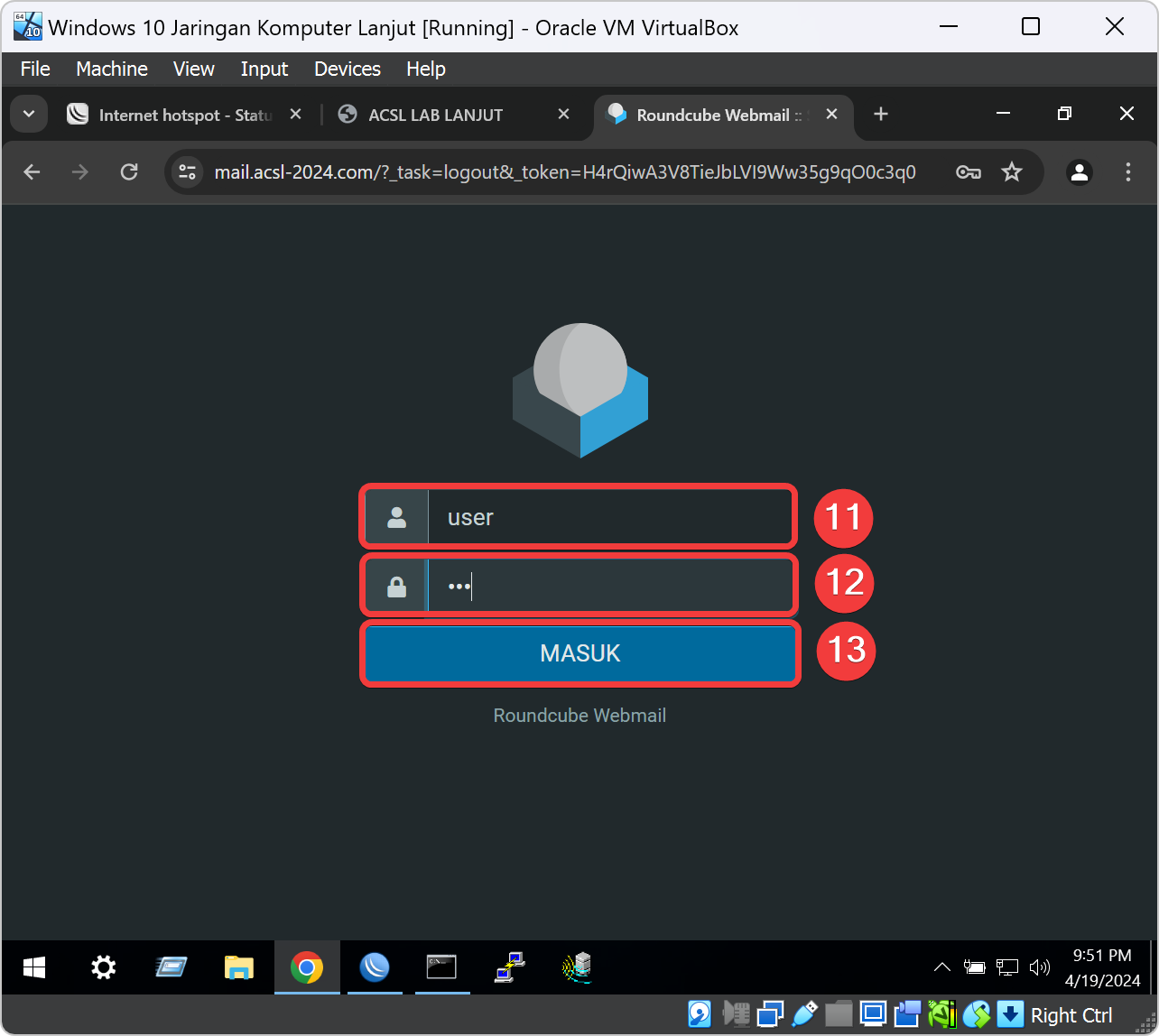

Kita ganti akun email Roundcube ke username user dengan klik icon power pada pojok kiri bawah halaman utama. Atau tidak bisa memakai web browser yang berbeda untuk login akun email Roundcube dengan username user.

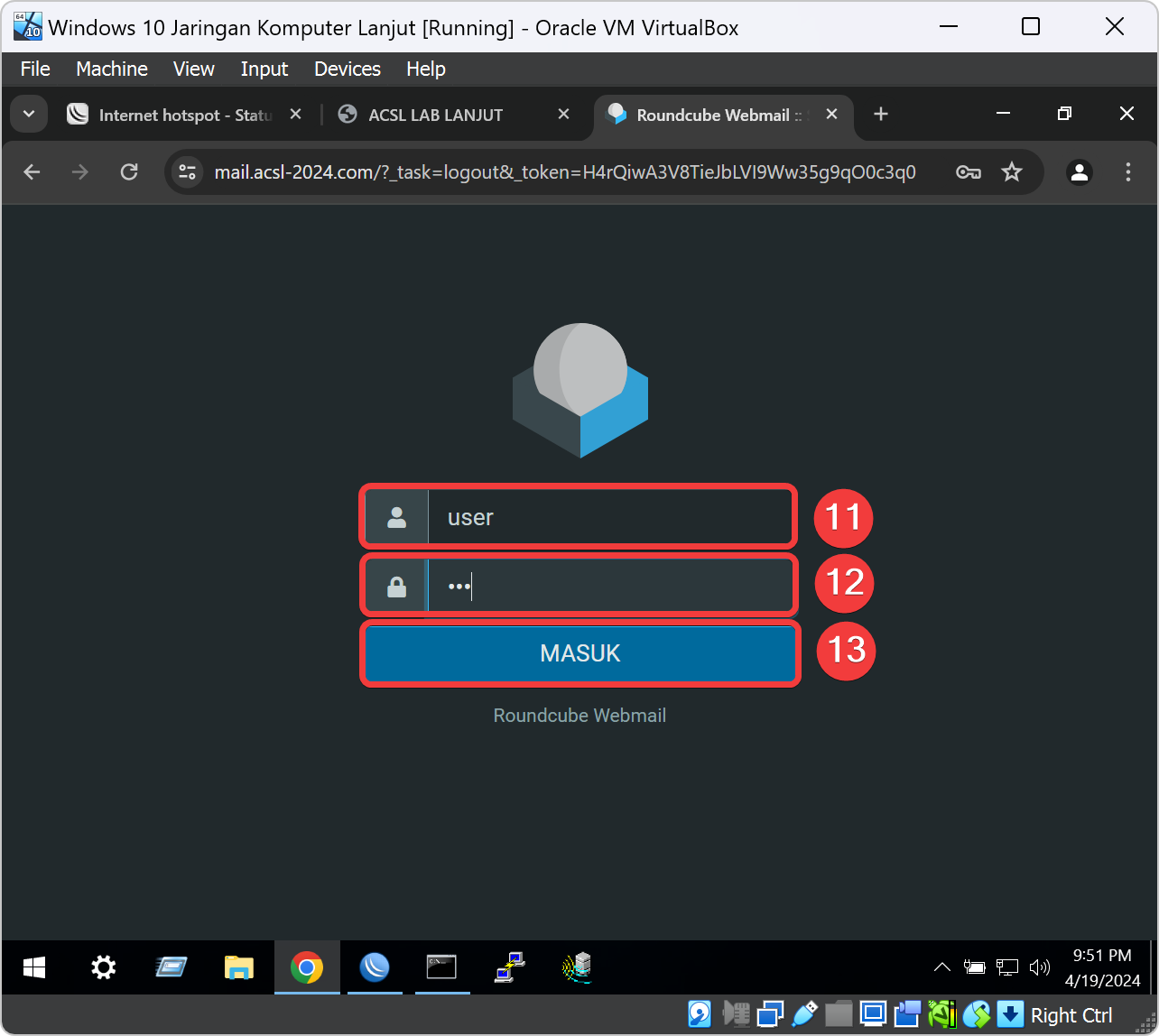

Login ke Roundcube lagi dengan mengetik kolom username user dan kolom password 123 lalu klik tombol Masuk.

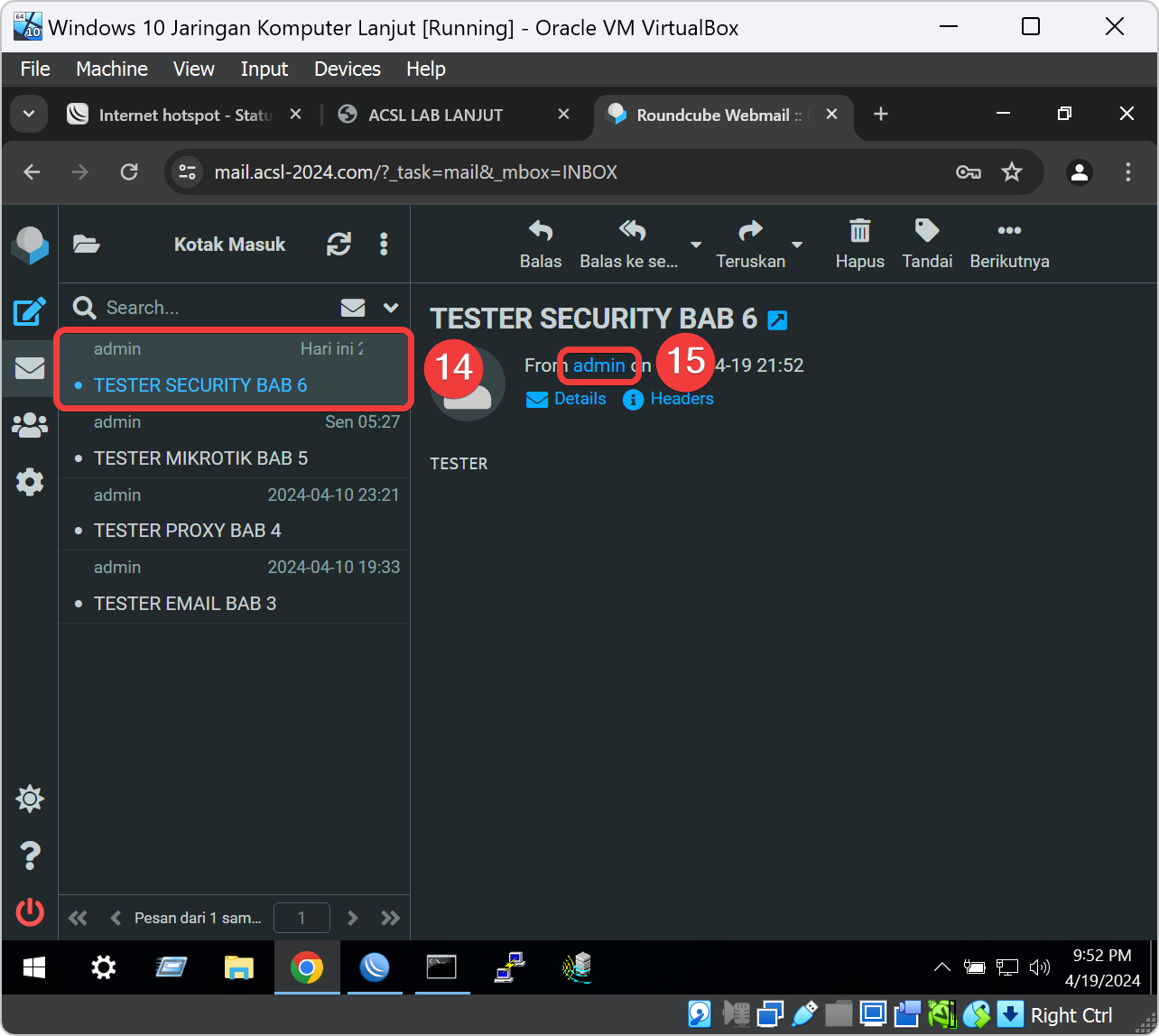

Pada halaman utama akun [email protected] maka akan muncul pesan yang dikirim dari akun [email protected] yang judul pesannya adalah TESTER SECURITY BAB 6.

check_circle

Apabila bisa login ke website Roundcube mail menggunakan protokol HTTPS dengan Address domain url https://mail.acsl-2024.com maka konfigurasi sudah berhasil.

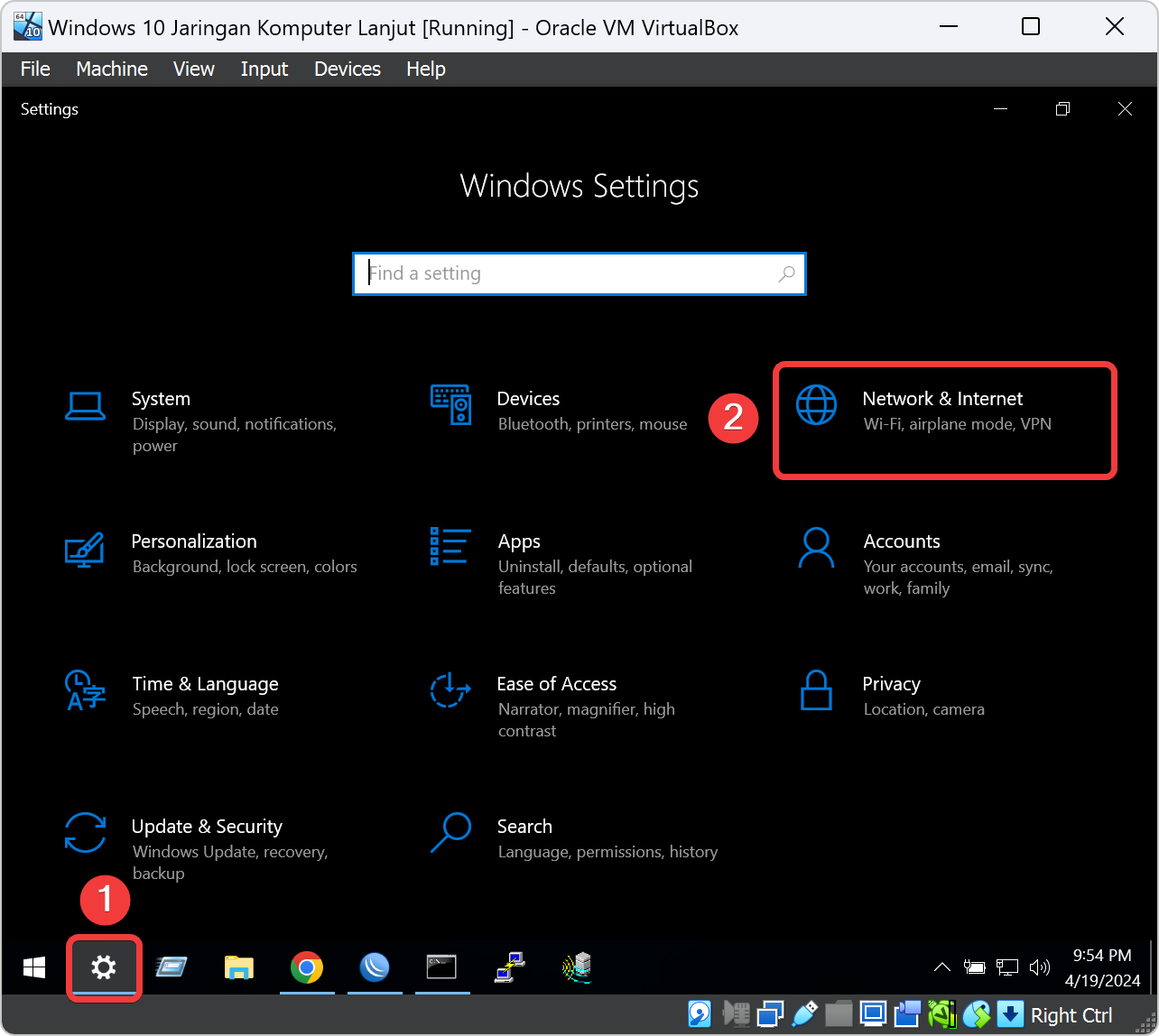

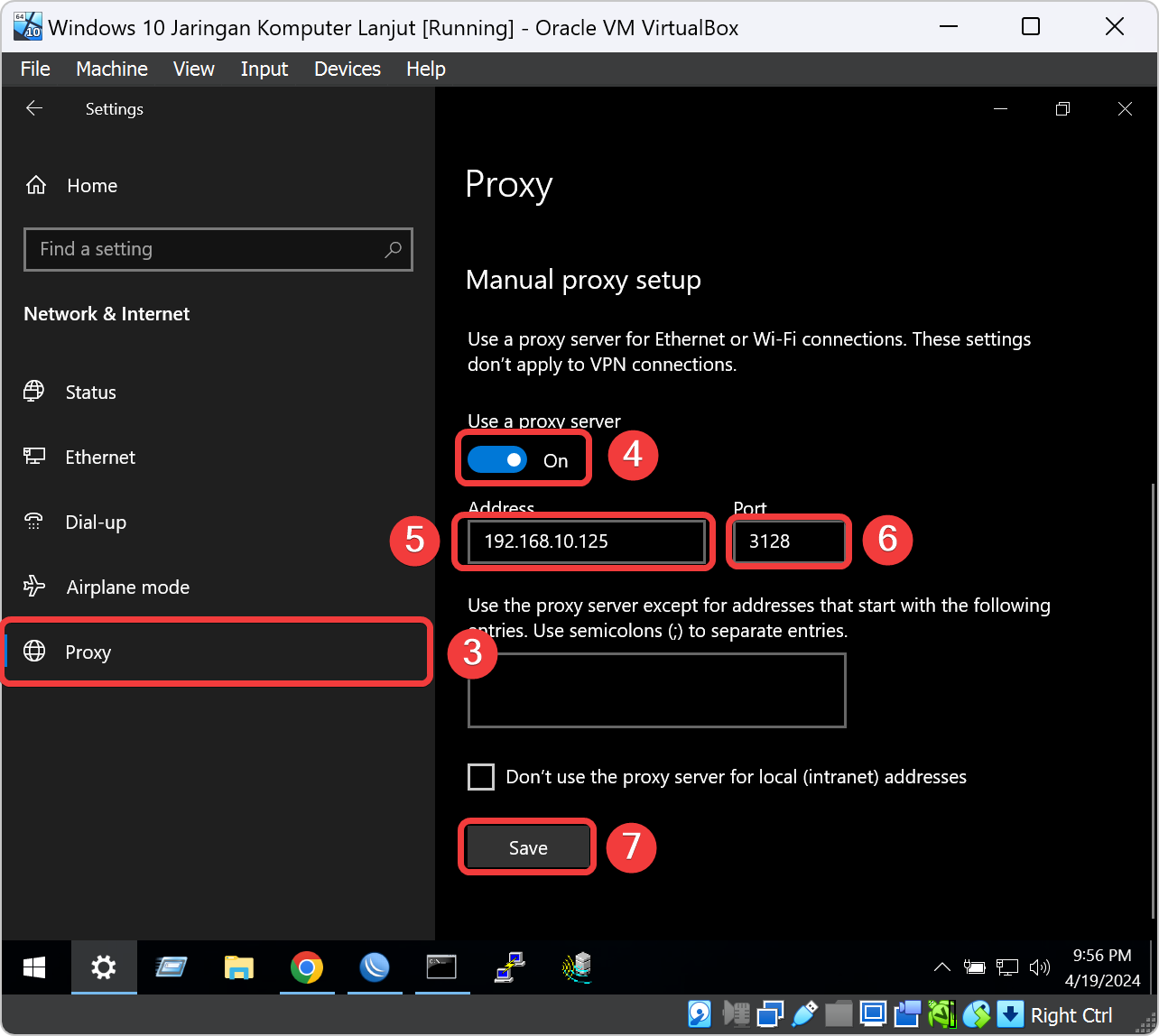

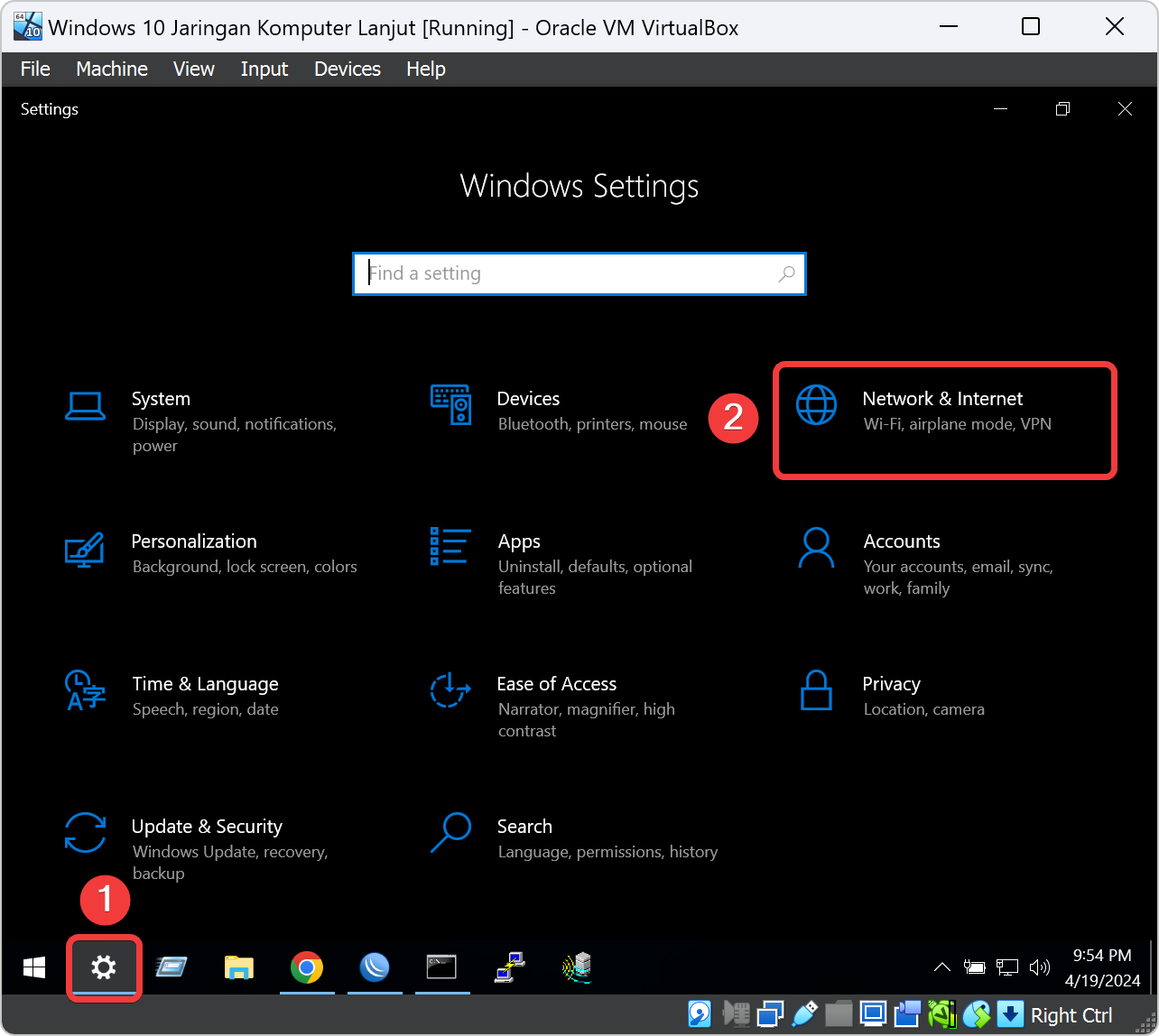

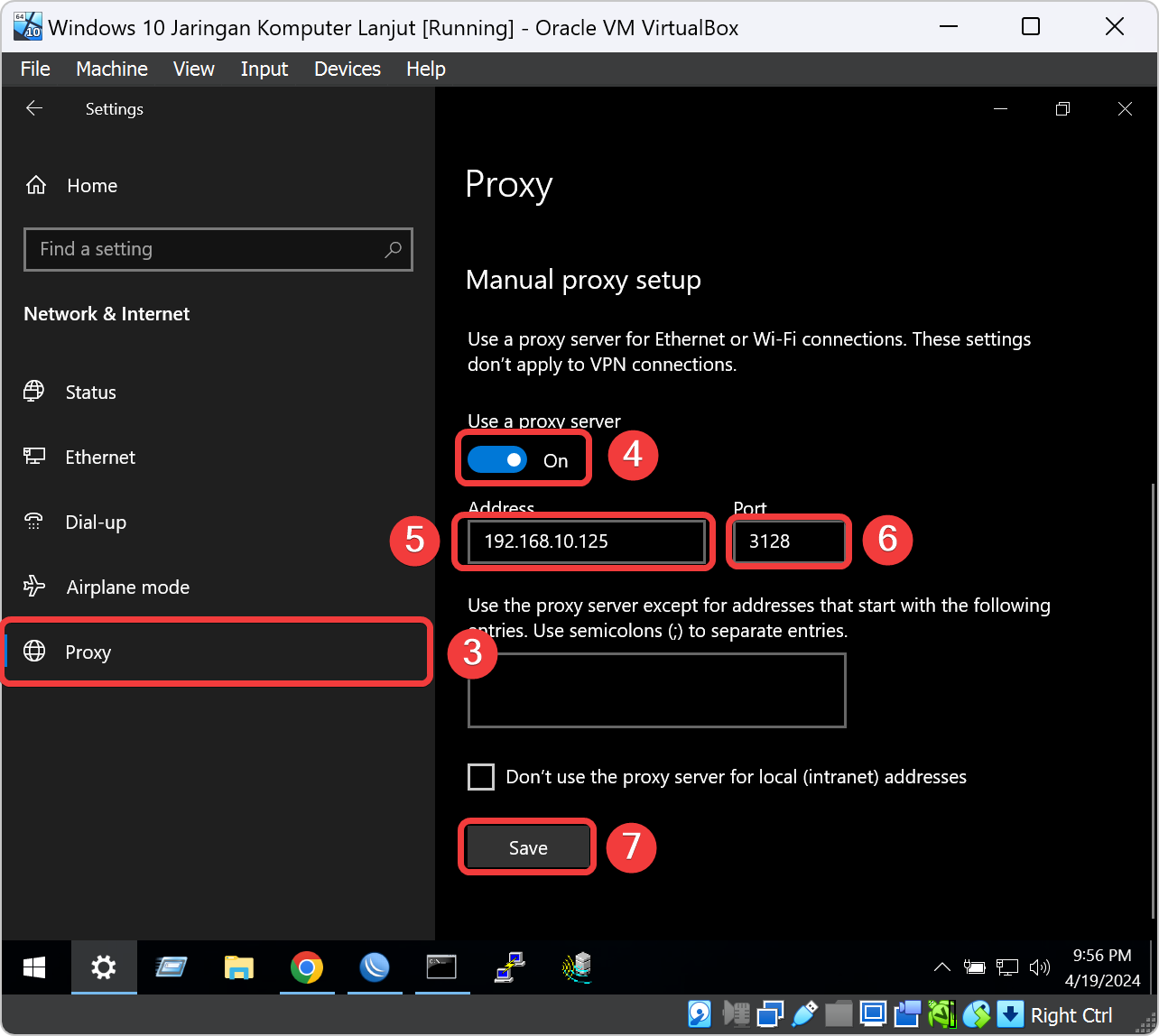

Kita buka aplikasi setting dengan menggunakan Start Menu Windows. Setelah terbuka jendela setting, pilih menu navigasi Network & Internet pada setting Windows.

Pada bagian list setting menu navigasi Network & Internet, klik bagian list Proxy. Di bawah bagian Manual proxy setup Scroll saja kebawah sedikit. Ubah tombol Use a proxy server dari Off menjadi On dan isi kolom IP Address Proxy dan Port Proxy dengan Ubuntu Server yang telah dipasang atau konfigurasi pada bab sebelumnya. kalau sudah disi maka klik tombol Save untuk menyimpan konfigurasi Proxy Server pada Windows.

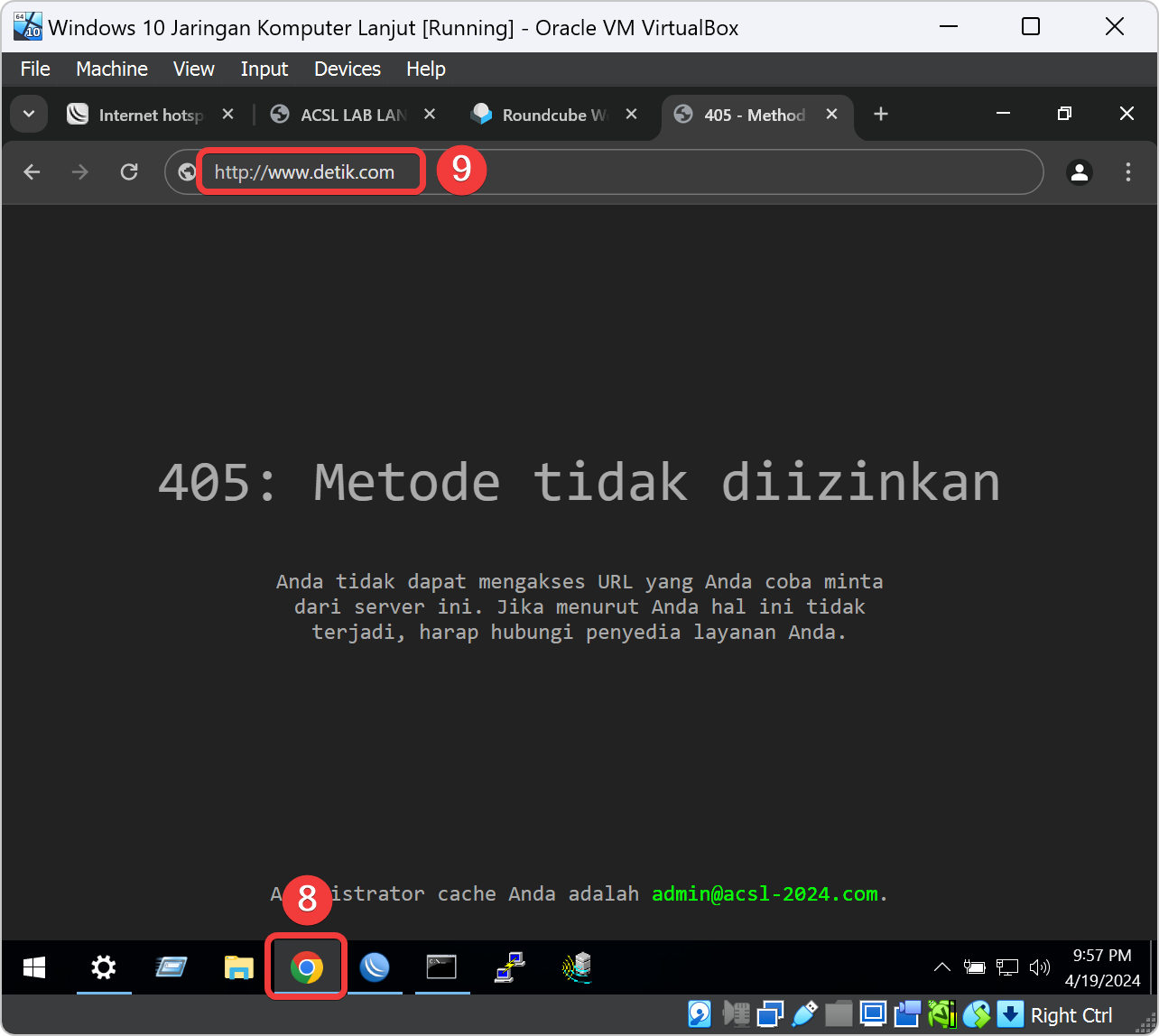

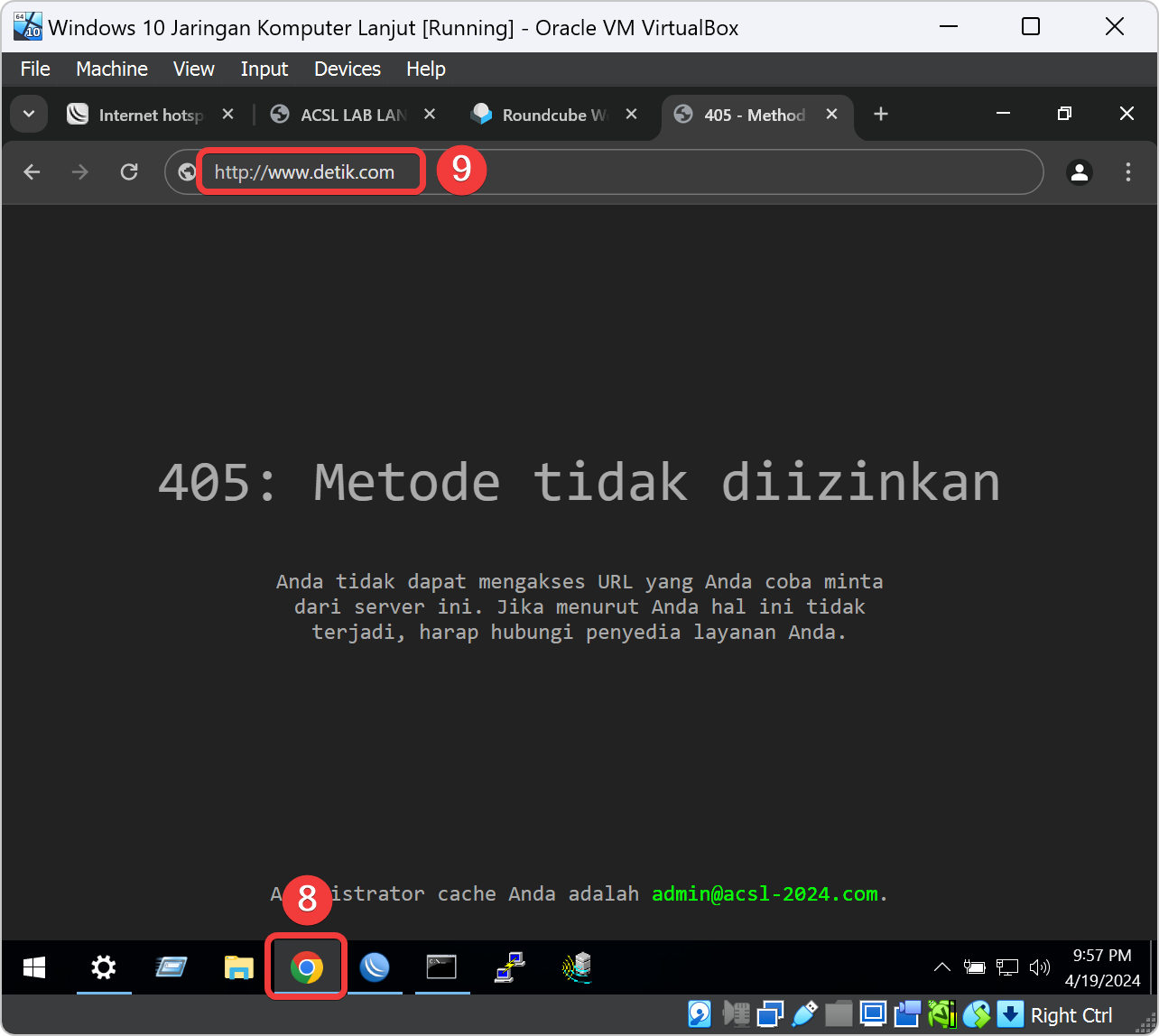

Lalu pindah ke Host dengan membuka aplikasi browser. Sekarang kita test pengujian pemblokiran website di aplikasi squid dengan cara ketik url website yang diblokir oleh squid pada aplikasi browser di Host misal disini memakai http://www.detik.com.

Kita buka aplikasi setting dengan menggunakan Start Menu Windows. Setelah terbuka jendela setting, pilih menu navigasi Network & Internet pada setting Windows. Pada bagian list setting menu navigasi Network & Internet, klik bagian list Proxy. Di bawah bagian Manual proxy setup Scroll saja kebawah sedikit. Ubah tombol Use a proxy server dari On menjadi Off.

check_circle

Apabila web browser dapat menampilkan halaman Error Squid pada website yang diblokir oleh Squid, maka untuk konfigurasi Blokir dengan domain utama dan domain kata kunci di Squid pada Ubuntu Server sudah berhasil.

ketik alamat domain https://hotspot.acsl-2024.com pada alamat url web browser Chrome VM Windows 10 lalu tekan ENTER. Kalau sudah login maka halaman Hotspot akan redirect ke halaman status user admin. Dan kita bisa melihatnya pada halaman tersebut terdapat status IP Address, Byte Up/Down, Connected, Status Refresh. Klik tombol Log out untuk keluar dari sistem hotspot Mikrotik.

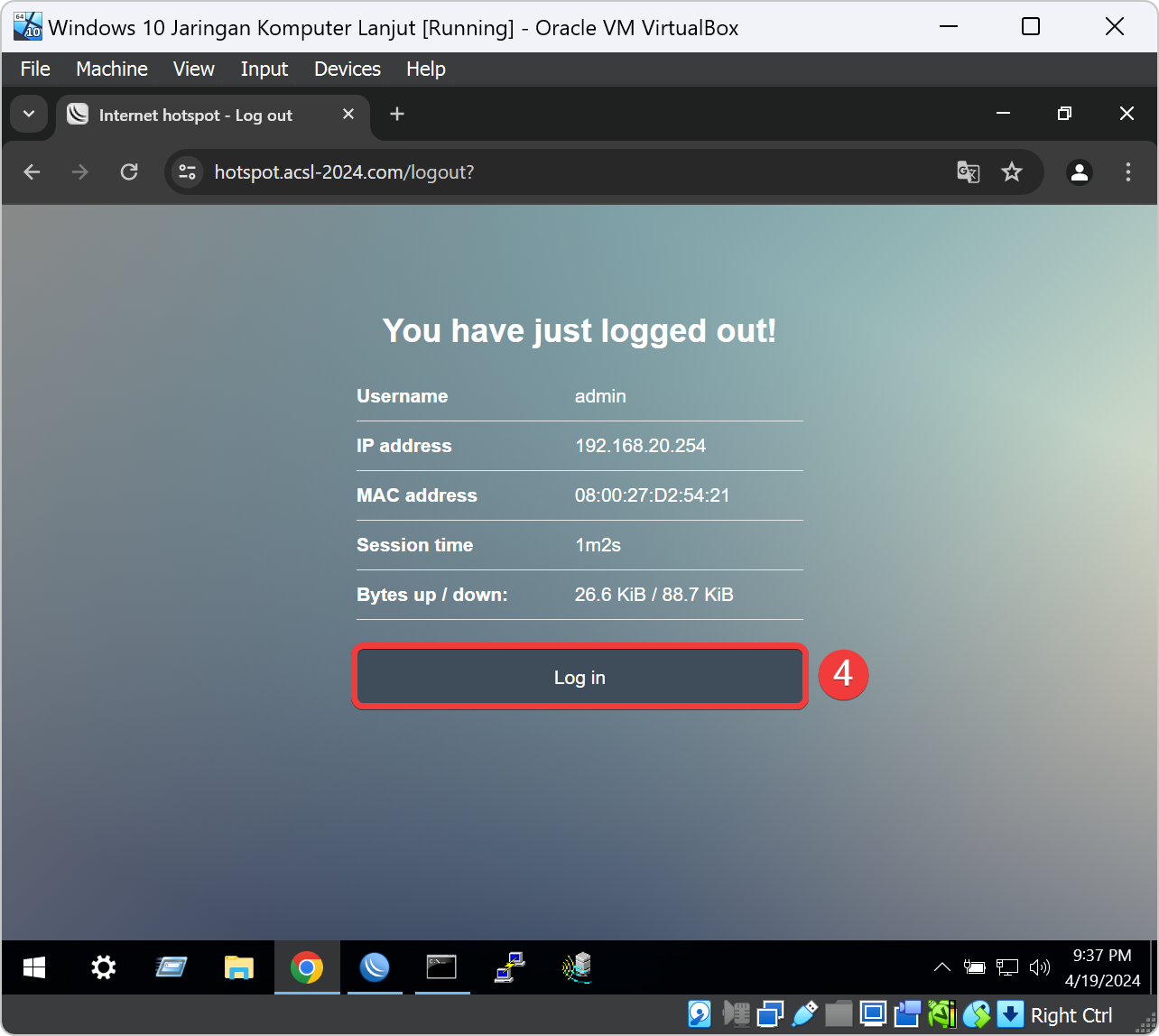

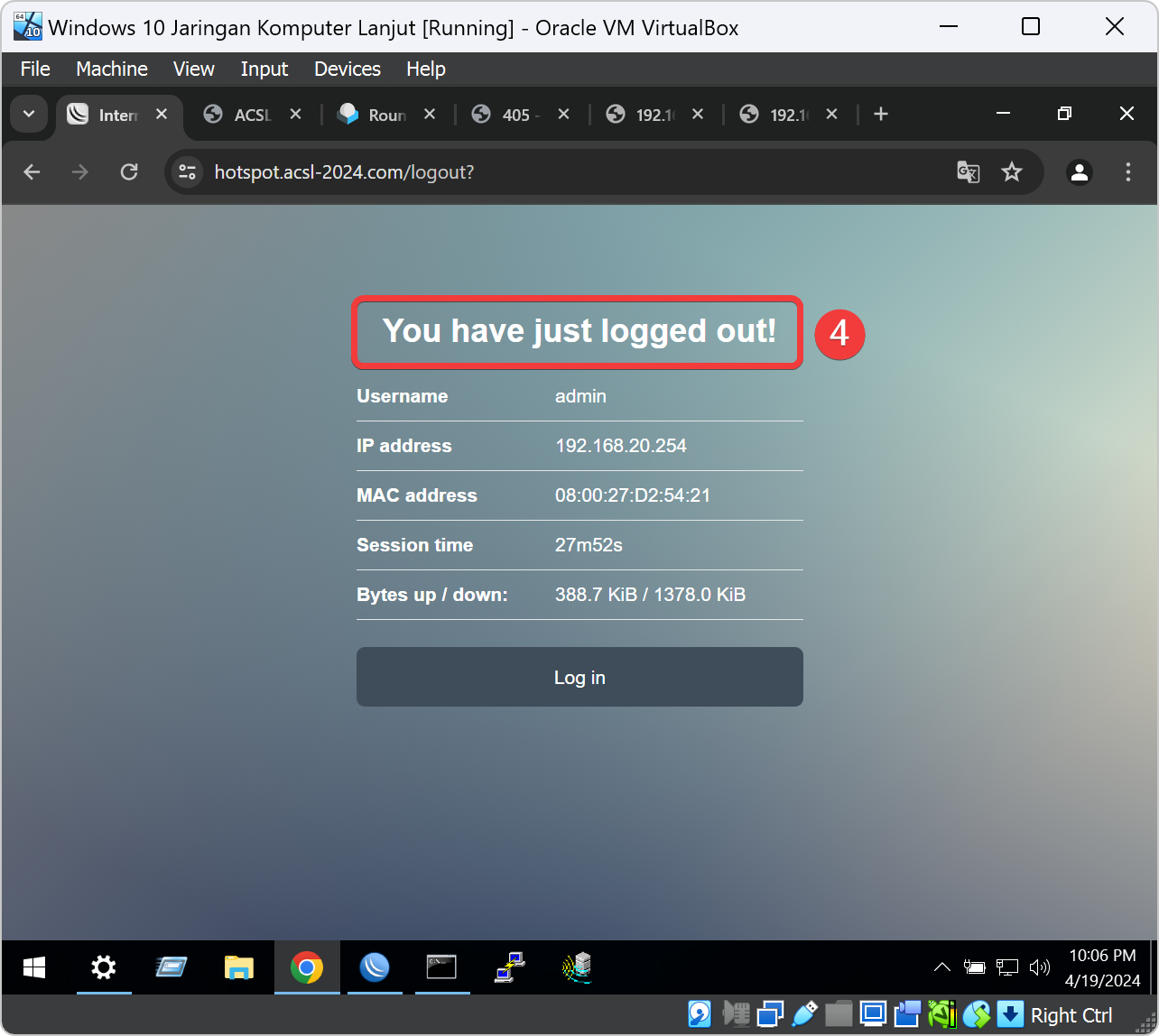

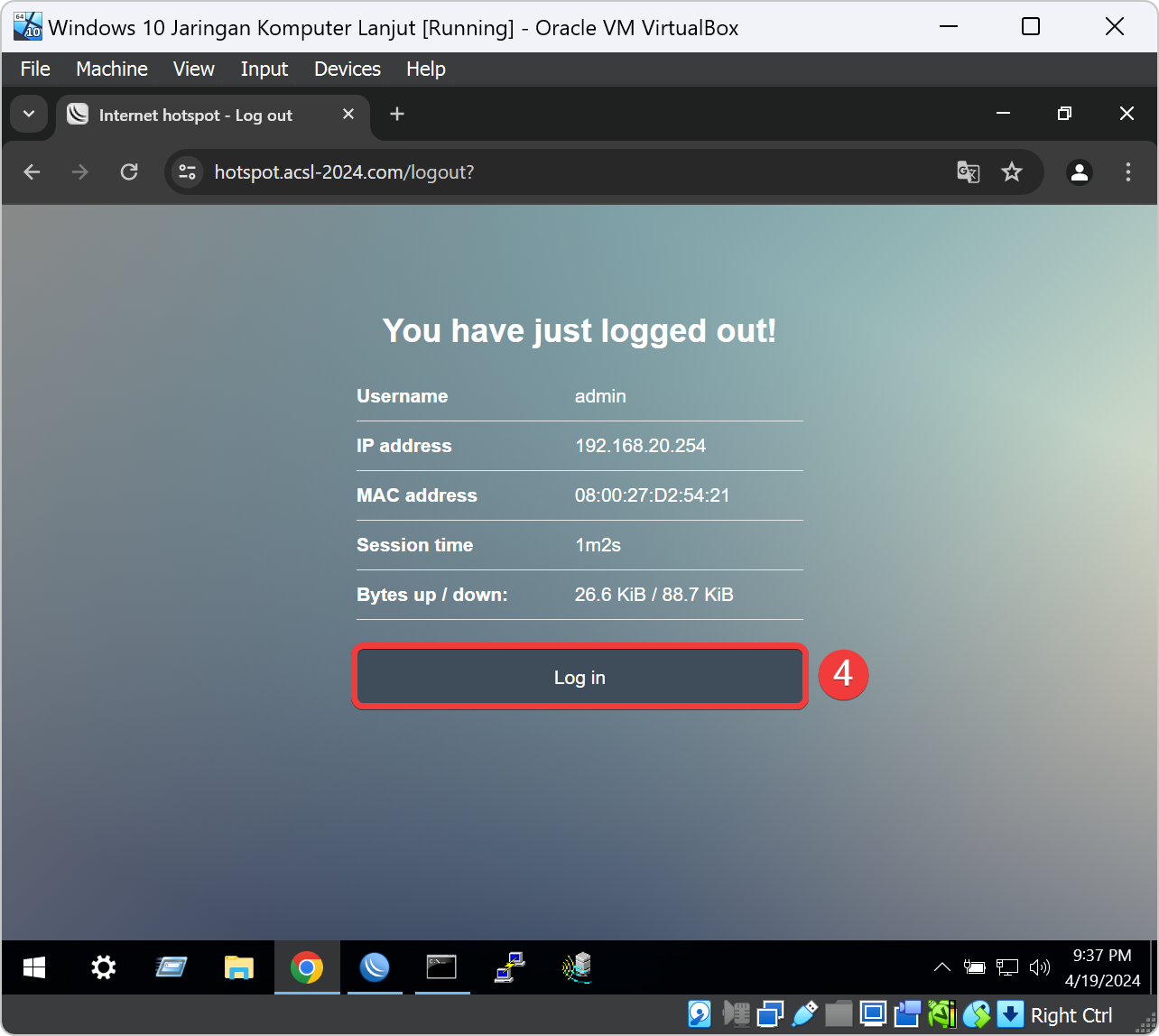

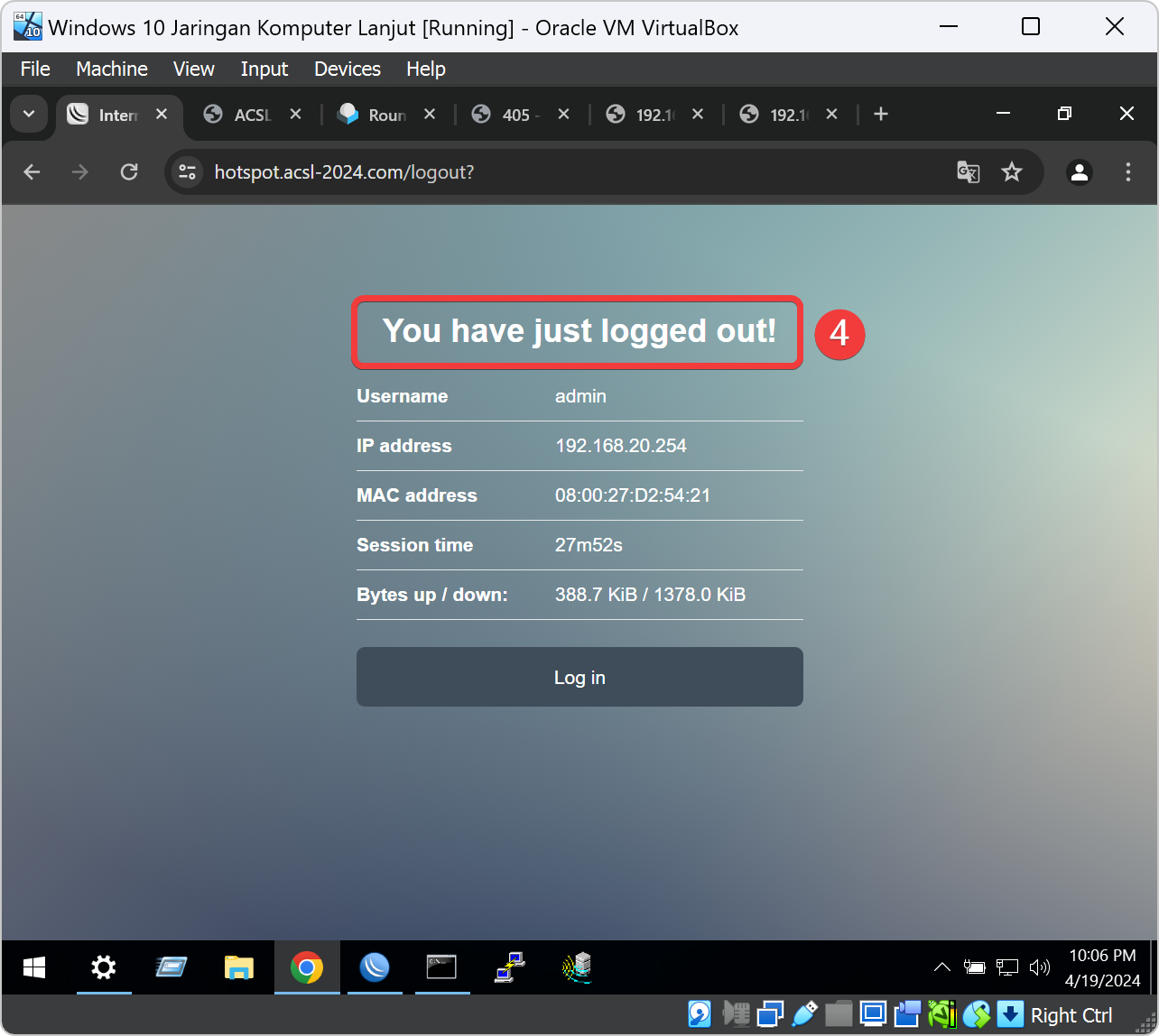

Setelah klik tombol Log out untuk keluar dari sistem hotspot Mikrotik. Maka kita akan redirect ke halaman status Log out user yaitu admin. Dan kita bisa melihatnya pada halaman tersebut terdapat status IP Address, Byte Up/Down yang telah digunakan selama Log in ke sistem hotspot.

check_circle

Apabila VM Windows 10 dapat logout ke halaman hostspot menggunakan username dari aplikasi freeRADIUS maka konfigurasi semua bab sudah berhasil.